BigFix AEX の紹介 - GenAIで会話型エンゲージメントと企業体験を変革する

2023/9/19 - 読み終える時間: 2 分

BigFix AEX の紹介 - GenAIで会話型エンゲージメントと企業体験を変革する

2023年9月13日

次期BigFix v11の画期的な進化を発表できることを嬉しく思います。BigFix AEXのパワーを体験する準備を整えてください。BigFix AEX は、エンドユーザと組織との関わり方を再構築し、オペレーションを合理化し、ユーザ満足度を向上させるモジュールです。

BigFix AEXの誕生:なぜ今なのか?

進化し続けるテクノロジーの世界では、競争力を維持し、顧客の期待に応えるために、常に時代の先端を行くことが不可欠です。ジェネレーティブAI(GenAI)の出現は、新たな可能性の領域を解き放ち、より賢く、より直感的で、人間のインタラクションに深く沿ったAI主導のソリューションを生み出すことを可能にしました。BigFixの次期バージョンにBigFix AEX(AEX)を導入できることを誇りに思います。

AEXは単なるモジュールではなく、今日のビジネスが直面する課題に対応する進化です。シームレスで自然な言語による対話、パーソナライズされたソリューション、ユーザー・サポートの必要性は、高まっています。GenAIの能力を活用することで、私たちは企業が顧客とのより強いつながりを築きながら、社内プロセスを最適化する道を切り開こうとしています。

AEXの発表:エンドユーザー体験を再定義する

AEXの中核は、エンドユーザーエクスペリエンスを創造、管理、最適化する最先端の機能でビジネスを支援するように設計されています。

その注目すべき機能を紹介します。

1. GenAI:これまでにない会話の創造

- 多言語での自動応答生成: 顧客が好む言語で即座にエンゲージし、コミュニケーションの障壁を取り除きます。

- ワンストップショップのGenAIスタジオ: 直感的な環境で、ニーズに合わせたオーダーメイドの会話フローを素早くデザイン。

- インテリジェントな検索と相互質問: 情報をインテリジェントに検索し、企業データをシームレスに横断質問することで、カスタムナレッジを活用し、正確な回答を提供します。

- 自動コード生成: 自動生成されたコードにより、AEXをエンタープライズ・アプリケーションと簡単に統合し、システム間のスムーズな相互作用を実現します。

2. 会話型AI:エンゲージメントと効率を高めます

- 直感的なローコードUI: 直感的でユーザーフレンドリーなインターフェイスにより、プログラムされたエージェントを簡単に作成・管理できます。

- 多言語およびマルチチャネル対応: 顧客の好みのプラットフォームと言語で対応します。

- 自動生成されたユースケース: お客様独自の要件に合わせてカスタマイズ可能な、事前に生成されたユースケースをご利用いただけます。

- クロスチャネルコンテキスト: さまざまなチャネルでコンテキストを維持し、一貫性のある会話を実現します。

3. エンドユーザーヒーリングとエージェントアシスト ユーザー満足度の向上

- エンドポイントの解決とヒーリング: 一般的に発生する問題をプロアクティブに監視し、自動解決します。

- エンドユーザー・エクスペリエンスのモニタリングと分析: ユーザーのインタラクションとエクスペリエンスに関する洞察を得て、継続的にアプローチを改善します。

- 高度なルーティングとチャット管理: 同じチャットウィンドウで、重要な問い合わせやエスカレーションのためにサービスデスクのエージェントをシームレスに繋ぎます。

4. 統合と支援 迅速なタイムトゥバリュー

- ワンクリック統合: 統一されたエクスペリエンスのために、AEX をさまざまな企業アプリケーションとシームレスに統合します。

- 主要なサービス管理プラットフォームとの統合: 業界をリードするサービス管理プラットフォームと統合することで、AEXのメリットを最大限に引き出します。

- ロボティック・プロセス・オートメーション(RPA)によるサービス・オーケストレーション: AEXをRPAコンポーネントと統合することで、効率的なサービス・オーケストレーションを実現し、オペレーションを合理化します。

- アカウント回復: 自動化されたアカウント回復とパスワードリセット処理により、ユーザーアカウント管理を簡素化します。

AEXで広がる可能性

AEXは、顧客とのインタラクションを強化し、プロセスを合理化し、ユーザーエクスペリエンスを向上させる新時代を切り開きます。カスタマーサービス、オペレーション、製造、テクノロジー、その他どのような業種であっても、AEXはビジネスのやり方を変える可能性を秘めています。

AEXで未来を掴もう

AEXがお客様のビジネスをどのように新たな高みへと引き上げることができるのか、最新情報、デモ、洞察にご期待ください。AIを活用した会話のパワーはあなたの手の届くところにあります。

BigFix 11の使い方をご覧ください。

HCLSoftware が HCL BigFix 11 を発表: ハイブリッド マルチクラウド プラットフォームで安全なインフラストラクチャと運用自動化を実現する新時代の Gen AI 機能

2023/9/19 - 読み終える時間: ~1 分

HCLSoftware が HCL BigFix 11 を発表: ハイブリッド マルチクラウド プラットフォームで安全なインフラストラクチャと運用自動化を実現する新時代の Gen AI 機能

MOUNTAIN VIEW, CA, and NOIDA, India - Sept. 12, 2023 - HCLSoftware - エンタープライズ ソフトウェア ソリューションの世界的リーダーである HCLSoftware は、安全なインフラストラクチャと運用自動化のための Gen AI 統合を特徴とする HCL BigFix 11 の発売を発表しました。 HCL BigFix は、ハイブリッド マルチクラウド製品を提供することで、プラグ アンド プレイ ソリューションとしてインテリジェント オートメーションのシームレスな統合を可能にします。

HCL BigFix 11 では、Gen AI、自然言語処理 (NLP)、機械学習 (ML) の力を活用して顧客の成功を変革する 3 つの新しいモジュールが導入されました。

- Gen AI が BigFix AEX でユーザー エクスペリエンスを変革: Gen AI のパワーを活用することで、BigFix AEX はエンドポイント管理に対するユーザー中心のアプローチを提供し、シームレスで直感的なエンドユーザー エクスペリエンスを保証します。

- BigFix ランブック。 AI によるゼロタッチ オートメーションの実現: RunBook.AI は、HCL PromptO 上に構築された DRYiCE iAutomate エンジンと BigFix AEX を組み合わせて、AI 主導のインテリジェント オートメーションを実現します。 BigFix RunBook.AI を使用すると、組織は業務を合理化し、手動タスクを排除し、インシデント解決を自動化できます。

- CyberFOCUS 分析はデータの力を解き放ちます: CyberFOCUS Security Analytics は、主要な分析およびレポート エンジンであり、組織のセキュリティ体制についての深い理解を提供することで、生データを実用的な洞察に変換します。

HCLSoftware 最高製品責任者の Kalyan Kumar 氏は次のように述べています。「HCLSoftware では、お客様に利益をもたらすために Gen AI の力を活用することに尽力しています。Gen AI の機能を HCL BigFix プラットフォームに統合することで、組織が俊敏性とセキュリティを維持できるようになります」 さらに、HCL BigFix は、安全で弾力性のあるソリューションとして、HCLSoftware のハイブリッド マルチクラウド プラットフォーム上に存在します。」

今日の複雑でハイパーコネクトされたダイナミックなテクノロジー環境では、デジタル変革はビジネスにとって不可欠ですが、堅牢なセキュリティがなければ不十分です。 HCL BigFix 11 は、デジタル + イニシアチブを促進するために、AI 主導の安全な自動パッチ適用、コンプライアンス、および分析に重点を置いた包括的なエンドポイント管理を提供します。

「HCLSoftwareの強力な Gen AI 機能により、HCL BigFix 11 は運用を合理化し、セキュリティを強化するだけでなく、優れたユーザー エクスペリエンスのための新しい標準を設定します。」と HCLSoftwareの上級副社長兼ゼネラル マネージャーのクリスティン ヘイズルウッドは述べています。 11 により、IT チームは比類のない効率で並外れた成果を達成できるようになります。」

BigFix 11 は、人工知能を使用して ITOps を加速し、それを SecOps と連携させて、ビジネス上の意思決定におけるサイバー リスクを評価するツールを経営幹部に提供します。 さらに、HCL BigFix 11 は、コンプライアンス PCI-DSS V4.0 サポート、Rapid 7 統合、プラットフォーム セキュリティの強化など、既存の機能に対する大幅な機能強化を備えています。

BigFix 11 の詳細については、ここをクリックしてください。

HCLSoftwareについて

HCLTech のソフトウェア事業部門である HCLSoftware は、次の 4 つの主要分野でソリューションを開発、マーケティング、販売、サポートすることでデジタル + 経済を推進しています。 データと分析。 AI、インテリジェントなオートメーション、エンタープライズ セキュリティ。 HCLSoftware は、フォーチュン 100 企業の大部分とフォーチュン 500 企業のほぼ半数を含む 20,000 を超える組織の絶え間ない製品革新を通じて顧客の成功を推進しています。

BigFix Runbook AI が IT オペレーションの合理化と生産性の向上を実現

2023/9/11 - 読み終える時間: 2 分

BigFix Runbook AI Enables Organizations to Streamline IT Operations and Improve Productivity の翻訳版です。

BigFix Runbook AI が IT オペレーションの合理化と生産性の向上を実現

2023年9月6日

著者: Sana Nair / Product Marketing Manager

BigFix Runbook AIが組織のITオペレーションを合理化し、生産性を向上させる AIはIT業界における単なるバズワードではない。AI、つまり「人工知能」、またの名を「インテリジェント・オートメーション」は、現代の組織にとって必要不可欠なものとなっている。たとえ組織に熟練したITチームがあったとしても、新しいアプリケーション、サービス、ツール、テクノロジーの必要性は、IT運用チームのコンピテンシーや、そのような複雑な環境を管理・維持するために必要な専用スキルの複雑さを増している。

人間の労働力と人工知能のバランスに変化が起きている。今やAIは、データ監視、インシデント対応、根本原因分析、サービスや変更のリクエスト、リソース利用の予測や最適化など、IT運用におけるタスクの自動化を支援することができる。その目的はもちろん、人間のITスタッフの負担を減らしながら、効率性、正確性、スピードを向上させることだ。これにより、ダウンタイムの削減、パフォーマンスの向上、問題の迅速な解決につながります。

BigFix Runbook AIは、人間の知能を模倣し、あらゆるITタスクの解決ライフサイクルを簡素化・自動化するインテリジェントなランブック自動化製品であるBigFixライフサイクルの新しいアドオンです。

BigFix Runbook AIは、AIをイベント相関、データ分析、インシデント・パターン認識に限定し、潜在的な機能停止を予測する他のソリューションとは異なり、AIがITタスクの種類を文脈化し、ITオートメーションのランブックの大規模なカタログから修復アクションを特定して推奨し、関連するマシンに展開する機能を活用します。最終的な目標は、サーバーで発生したインシデント、インフラストラクチャやアプリケーション・レベルでの変更やサービス要求など、あらゆるITオペレーション・タスクのエンドツーエンドの自動化を実現することです。

BigFix Runbook AIの仕組み

BigFix Runbook AIは、ワークフローを作成・管理し、コーディングやスクリプトのスキルを必要とせずに反復タスクを自動化できるビジュアル・インターフェースを採用しています。Runbook AIは、クラウドプラットフォーム、データベース、ITサービス管理ツールなど、さまざまなシステムやアプリケーションと統合し、エンドツーエンドのITプロセスのシームレスな自動化を可能にします。

また、このプラットフォームは広範なレポート機能と分析機能を備えており、ユーザーは自動化のパフォーマンスを追跡し、ボトルネックを特定してワークフローを最適化することができる。さらに、データの暗号化、ロールベースのアクセス制御、業界標準のセキュリティ認証への準拠など、堅牢なセキュリティフレームワークも提供しています。これらの機能により、Runbook AIはあらゆる規模の企業にとって信頼性が高く安全な自動化ソリューションとなっている。

BigFix Runbook AIを使用することで、多くの優れた利点があります:

- AIエンジンがゼロ・タッチ・オートメーションを推進 - ITチームが労力をかけずに解決できるチケットの割合を削減できます。

- 生産性向上のためのITコストと労力の削減 - 自動化によって解決されたチケットの数だけITコストが削減され、全体的な生産性が向上します。

- すぐに使える350以上のランブック - 手動タスクに費やす時間を削減し、平均解決時間(MTTR)を最大85%短縮

- イベント、インシデント、サービス要求タスク、変更要求タスクなど、IT運用の解決ライフサイクルを自動化するインテリジェントなランブックオートメーション機能を提供します。

- NLP(Neuro-Linguistic Programming)を活用して提起された問題のコンテキストを分析し、最も関連性の高いソリューションを特定します。

- BigFixのランブックを自動的に実行 - 自律的な問題解決

- 継続的な学習により、信頼度が向上 -エンドツーエンドの課題解決において、自信を持ってBigFixに頼ることができます。

- ナレッジベース・リポジトリは、異なるタイプの複数のデータソース(公開ウェブサイト、社内ナレッジベース・ページ、ファイル・フォルダ)を統合しているため、ユーザーは特定の問題に関連する記事を検索することができます。

BigFix Runbook AIでITプロセスを合理化

BigFix Runbook AIは、組織のITオペレーションを合理化し、生産性を向上させます。このプラットフォームは、ビルド済みコネクタとテンプレートを提供し、サーバ・プロビジョニング、ソフトウェア・デプロイメント、インシデント管理などの一般的なユースケースの自動化ワークフローを迅速に作成できます。

さらに、Runbook AIはスケジューリングエンジンを提供しており、ユーザーは特定の条件やトリガーに基づいてタスクを定義し、自動実行することができる。つまり、ユーザーは、特定の時間に、特定のイベントに応答して、または特定の条件セットに基づいて、自動化されたワークフローを実行するようにスケジュールすることができます。

Runbook AIを利用することで、企業はIT運用における手作業や人為的ミスを削減し、スタッフの時間をより価値の高い活動に集中させ、エンドユーザーへのITサービスの提供を加速させることができます。

BigFix Runbook AIの入手とそれがもたらす価値の詳細については、当社のサイトをご覧ください。一般的な情報については、HCLBigFix、顧客紹介ページ、またはお問い合わせください。

Converge 社、HCL BigFixを使用してサイバーセキュリティ基盤を構築

2023/9/11 - 読み終える時間: 2 分

Converge Builds Cybersecurity Foundations using HCL BigFix の翻訳版です。

Converge 社、HCL BigFixを使用してサイバーセキュリティ基盤を構築

2023年9月6日

著者: Dan Gregory / VP | Solutions Architecture, Converge Technology Solutions

HCLSoftwareのパートナーであるConverge Technology Solutionsは、顧客のサイバーセキュリティアーキテクチャとソリューションの基盤を構築するためにBigFixを活用しています。BigFixは、エンドポイントの検出、管理、修復を自動化し、ほぼ100のオペレーティングシステムに対応します。

Convergeは、顧客がBigFixの豊富な機能を活用して、効果的なパッチ管理、継続的なコンプライアンス、脆弱性の修復など、エンドポイントのセキュリティ確保と管理を行い、サイバーセキュリティのリスクを2桁削減できるよう支援しています。

しかし、私たちの言葉を鵜呑みにすることはありません。

Convergeのような熟練したHCLSoftware BigFixのパートナーは、BigFixが提供する一連のサービスに付加価値を提供する上で重要な存在です。私たちはConvergeのソリューション・アーキテクチャ担当副社長であるDan Gregory氏にインタビューし、強力なサイバーセキュリティの基盤を構築するためにどのようにクライアントを指導しているのかを教えてもらいました。インタビューの中でグレゴリーは、BigFixがConvergeの包括的なサイバーセキュリティのフレームワークにとって不可欠な存在となり、実際の成果をどのように提供しているかについて述べています。

アーキテクチャ

Converge は、HCL BigFix を使用する顧客のために、健全なサイバーセキュリティ・エンタープライズ・アーキテクチャを一から構築しています。BigFixの機能には、資産とソフトウェアのインベントリおよび管理、設定の保護、継続的なコンプライアンス、効果的なマルチプラットフォーム・パッチ適用、脆弱性管理などがあります。

基礎固め:資産インベントリ

Convergeは、サービス主導のソフトウェア対応ITおよびクラウド・ソリューション・プロバイダーであり、サイバーセキュリティを含む業界をリードするソリューションを業界全体に提供することに注力している。

グレゴリーは、エンドポイント・セキュリティ管理の第一歩は資産を特定することだと言います。資産を列挙し、何があるのかを突き止め......保護したいものの詳細なインベントリーを構築することです。組織がハードウェアとソフトウェア資産の正確なインベントリを持っていない場合、他のすべてのサイバーセキュリティ要素の価値は低下します。

「正確なインベントリがあれば、脆弱性スキャナが何をスキャンする必要があるかがわかります。スキャナーがその存在を知らなければ、そもそもスキャンすることはありません。だからBigFixが最初に入る。これは槍の穂先なのです」。資産がすべて確認されたら、オペレーティング・システムやサードパーティ製ソフトウェアのパッチ適用など、次のサイバーセキュリティ機能を展開することができる。

パッチ適用と脆弱性修正

BigFixは、Windows、Linux、UNIX、およびmacOSを実行するエンドポイント向けの、実績のある非常に効果的なパッチ適用ソリューションです。BigFixは、これらのオペレーティング・システム、および多くのサードパーティ製アプリケーション、データベース、ミドルウェアに対して、導入可能なコンテンツを提供します。

BigFixはそれだけにとどまりません。TenableやQualysのような脆弱性スキャナーと統合し、発見された脆弱性と利用可能なパッチの相関関係を自動化します。この統合により、セキュリティとIT運用の連携が強化され、エンドポイントをより効果的に保護できるようになる。?「通常、適用が必要なパッチのリストがあれば、BigFixはそれを適用することができます。「BigFixプラットフォームは、パッチに関連するすべての構成設定が適切に設定されていることを確認できます。

継続的なコンプライアンス

コンフィギュレーション設定は、残念ながら時間の経過とともに望ましい状態から外れてしまうことが多く、組織がサイバー攻撃に対して脆弱になる可能性があります。リスクを低減するために、多くの組織は、コンプライアンスに準拠していないシステムが発見されたときや、定期的なコンプライアンス監査時に、コンフィグレーションのドリフトを手動で修正しています。これは、サイバー攻撃や侵害のセキュリティ・リスクを増大させる「脆弱性の窓」を作り出します。

HCL BigFixは継続的なコンプライアンスを提供するため、このようなリスクは不要です。「BigFixは、スタッフが介入することなく、設定ミスを自動的に検出して修正します。これこそが、BigFixが現実の世界で、そして多くの顧客にとって非常に価値のあるものである理由です」とグレゴリーは断言する。

「現実の世界では、コンフィギュレーション設定が変更されないようにしたいし、変更された場合は、コンフィギュレーション・ドリフトが発生したときに、自動的に設定を望ましい値に戻したり、適切な担当者に警告を発したりしたいのです」とGregory氏は指摘する。

ピースを組み合わせる

Convergeは、サイバーセキュリティ・アーキテクチャを実装することで、強力なサイバーセキュリティ・ソリューションの構築を支援します。HCL BigFixはエンドポイント管理ソリューションであり、Convergeはこれを活用して、顧客が正確なハードウェアとソフトウェアのインベントリを作成・維持し、OSやサードパーティ製アプリケーションに効果的にパッチを適用し、コンフィギュレーション・ドリフトを排除し、発見された脆弱性を迅速に修復できるよう支援しています。

BigFixは、多くのクールなことができる塊のようなものです。しかし、このインタビューでは、BigFixが箱から出してすぐに提供する中核機能に焦点を当てました。BigFixは、十分な想像力があれば、おそらく最も困難な自動化とセキュリティの課題に取り組むことができるプラットフォームのひとつです。BigFixが箱から出してすぐにできることは、非常によくできています」。

HCL BigFixプラットフォームは、Convergeのクライアントのための強固で弾力性のある基盤を構築する鍵となります。ぜひ一度、HCL BigFixをお試しください。

BigFixの詳細については、BigFix.com をご覧になるか、デモをご予約ください。Converge Technology Solutionsの詳細については、Convergetp.com をご覧ください。

AI を活用した BigFix 11 - ユーザーエクスペリエンスを向上させながら IT とセキュリティの運用を一元化

2023/9/11 - 読み終える時間: 2 分

BigFix 11 Fueled by AI - Align IT and Security Operations while Elevating User Experience の翻訳版です。

AI を活用した BigFix 11 - ユーザーエクスペリエンスを向上させながら IT とセキュリティの運用を一元化

2023年9月7日

著者: Deepika Choudhary / Senior Manager, HCL BigFix 共著: Robert Leong / Senior Director and Head of Product Management

AIがもたらすBigFix 11 - ユーザーエクスペリエンスを向上させながら、ITとセキュリティのオペレーションを連携させる

今日の世界には3つの「マスト」がある: それは、ビジネスの迅速化、サイバーリスクの低減、そしてイノベーションを阻害するデータや業務のサイロ化の解消である。BigFix 11は、ビジネスITの高速化、セキュリティ関係者の連携、ツール、チーム、プロセスの統合を再定義するための飛躍的な製品です。このリリースは、人工知能を活用した最新のIT自動化、ITOpsにセキュリティの席を提供するCyberFOCUSの新機能、サイバーリスクの低減を測定するC-Suite向けの革新的なツールを、サイロ化したチームやプロセスを排除する統合された全体として組み合わせたものです。

このブログ記事では、BigFix 11の主なハイライトを紹介し、BigFix 11がどのようにエンドポイント管理戦略の迅速化、整合性、連携性を高めるかを説明します。

-

BigFix Runbook AIでゼロタッチの自動化を体験:Big Fix 11 Runbook AIは、機械学習(ML)と自然言語処理(NLP)テクノロジーを使用して、手順とITSMシステムのオープンITチケットのマッチングを大規模に自動化します。BigFixには、WindowsおよびLinuxサーバー管理、データベース管理、Active Directory管理をカバーする手順が付属しています。BigFix Runbook AIは、他のどのIT自動化ソリューションよりもOSとサーバーデバイスの種類をサポートしています。

-

新しいAI機能でエンドユーザを喜ばせる:BigFix 11は、標準的な操作手順、OSヘルプ、アプリケーションヘルプ、セキュリティ問題、設定問題など、800以上のユースケースを学習したAI主導の会話型エンドユーザーITヘルプデスク・ソリューションを備えています。チャット、テキスト、音声など、複数のコミュニケーション方法をサポートしています。複数の言語をサポートし、Facebook Messenger、Slack、Microsoft Teamsを含む複数の一般的なコミュニケーション・チャンネルと統合されています。また、ITサービス管理(ITSM)、ロボティック・プロセス・オートメーション(RBA)、顧客関係管理(CRM)システムなど、複数のサードパーティ製システムとも統合されています。

-

新しいCyberFOCUS Analyticsの革新: 高度な持続的脅威(APT)アナライザーに自動化された処方的修復ガイダンスが追加され、IT部門が最小限のビジネス中断と攻撃対象範囲の縮小をもたらすパッチ戦略を特定できるようになりました。ビジネス・リーダーにサイバー・リスク削減を直接測定・管理する方法を提供する「エクスプロイタブル脆弱性保護レベル・アグリーメント」には、新たにカスタマイズ可能な暴露時間機能が追加された。最後に、CISAのKEV(Known Exploited Vulnerabilities)アナライザには、新たに詳細なデバイスのドリルダウン機能が追加されました。このコンテンツは、BigFixが管理するすべてのデバイスに対してタイムリーなコンテンツを作成し、新たに追加されたすべてのCISA KEVを追跡します。

-

PCI-DSS V4.0準拠のサポート: BigFix Compliance PCI-DSSアドオンがアップデートされ、PCI 4.0に対応しました。これにより、デバイスがPCI 4.0への準拠から外れても、管理者が対策を講じることなく、自動的に準拠状態に即座に戻すことができます。新たに更新されたアドオンには、Winds 10、11、Server 2016、Server 2019、Server 2022用のPCI 4.0チェックリストが含まれ、チェックの数が増え、修復を伴うチェックも追加されています。これまで通り、BigFixはPCI 4.0を含め、セキュリティコンプライアンスのための最も幅広いOSとデバイスの種類をカバーしています。

-

CyberFOCUSとRapid7の新たな統合:セキュリティをさらに強化するため、BigFix 11はCyberFOCUS Security Analyticsを拡張し、脆弱性管理ソリューションの強力な武器にBigFix Insights for Vulnerability Management for Rapid7を追加しました。CyberFOCUS Security Analyticsは、Tenable、Rapid 7、Qualysとの統合に加え、CSV形式のファイルから任意の脆弱性リストを取り込む機能を提供します。組織は、発見された脆弱性に優先順位を付け、これまで以上に迅速に修復することができます。

-

プラットフォーム・セキュリティの強化: BigFixのような強力で深みのあるソリューションは、最新の攻撃に対する防御のニーズを満たすために、セキュリティが強化されている必要があります。BigFix 11では、いくつかのセキュリティ強化が行われ、OpenSSL3、SHA384、TLS 1.3のBigFixプラットフォームへのサポート、いくつかの新しいプラットフォーム機能、リレーとデータベースの新しいOSサポート、いくつかのアップグレードされたライブラリが提供されます。

BigFix 11は、AI主導のIT自動化に加え、革新的なセキュリティ、リスク管理、コンプライアンス、プラットフォームの堅牢化機能を通じて、企業のエンドポイント管理方法を変革する。これらすべての新機能を1つのリリースに統合することで、BigFix 11は組織のITチームを加速させ、セキュリティ関係者を調整し、ビジネスの成功に必要なスピードで動くために必要なすべてのツール、チーム、プロセスを揃えることを可能にします。BigFix 11の詳細はこちら。

Genuine Parts Company と ESM Technology Inc、BigFixを利用した革新的な可視化・分析ソリューションを開発

2023/8/9 - 読み終える時間: ~1 分

Genuine Parts Company と ESM Technology Inc、BigFixを利用した革新的な可視化・分析ソリューションを開発

2023年8月4日

著者: Cyril Englert / Solution Architect

Genuine Parts Company(GPC)は、自動車および産業用交換部品の小売販売に携わるグローバル企業です。北米、ヨーロッパ、オーストラレーシアの17カ国に約58,000人の従業員と10,000以上の事業所があります。

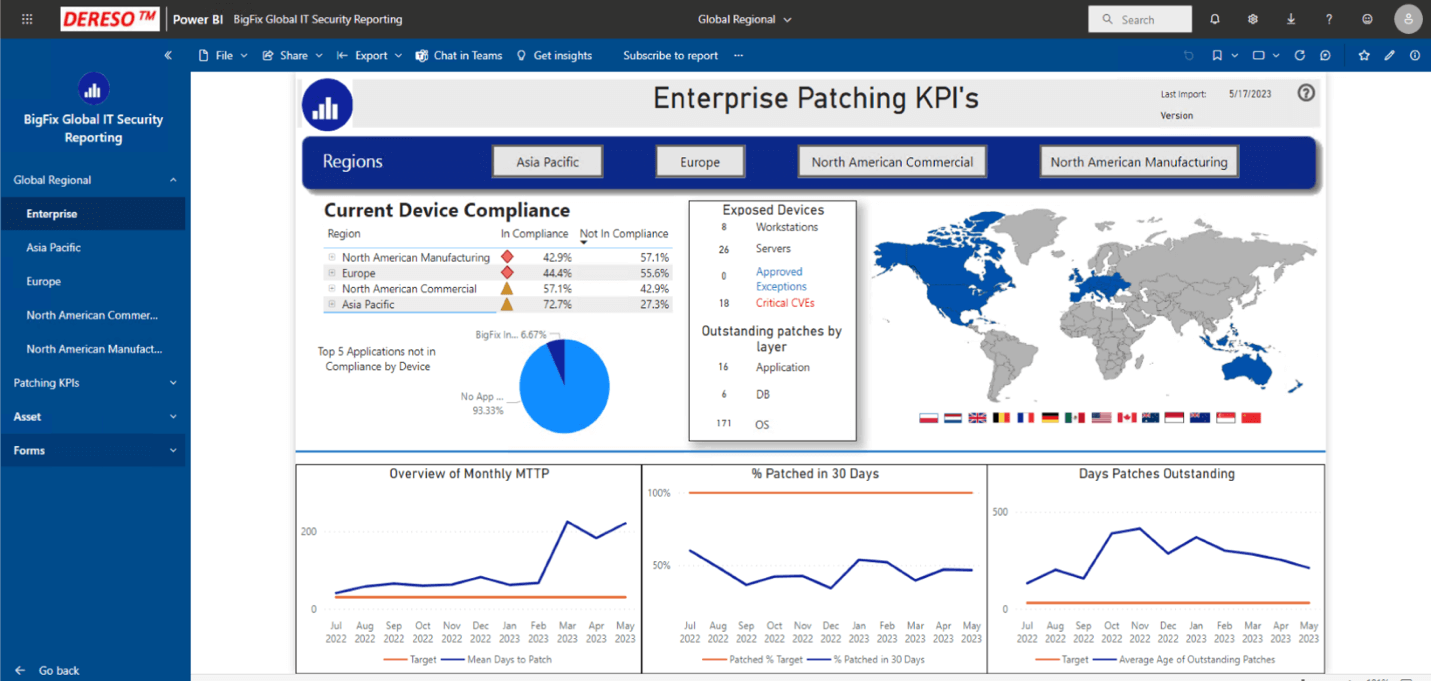

GPCのグローバル・ガバナンス、リスク、コンプライアンス担当ディレクターであるダミアン・アポネ氏は、ESM Technology Inc.と協力して、世界中にある複数の子会社を管理するハードルに取り組んできました。BigFixの導入により、GPCはパッチ適用、脆弱性管理、そして全資産の可視性を管理できるようになりました。

「BigFixを導入する前は、サイロ化され利用できず、複数のパッチ適用ソリューションに分散していた環境のパッチ状況をグローバルに可視化し、一貫性を持たせるために、まずBigFixを活用しました。」グローバルな可視性の獲得は、2つのアプローチからなる最初のものであり、分散したエンドポイント環境の全体的な管理を改善するものでした。

ESM Technology Inc.は過去10年間、HCLパートナーとしてエンドポイント管理およびITセキュリティ・ソリューションを提供してきた。ESM Technology Inc.・マネージャーのConnie Lamicela氏は、BigFix Insightsと、すべてのBigFixデータを外部利用可能なデータレイクに統合するその機能の大推薦者です。ESMテクノロジーは、BigFix Insightsを使用することで、GPCのオペレーション部門とエグゼクティブ部門のビジネス分析と過去のトレンドを初めて提供しました。

「ソリューション全体の中核はBigFixプラットフォームです。BigFixが提供するのはパッチや脆弱性対策だけではありません。BigFix Insightsは、このプラットフォームの本質的な部分であり、この第二のアプローチをまとめました。BigFix Insightsの機能を使って、パッチ情報だけでなく、脆弱性を掘り下げた分析的なグローバル・ダッシュボードを提供しています。」

グローバルな可視化が達成されると、ESM Technologyは組織の全レベル向けにほぼリアルタイムのダッシュボードを構築した。このダッシュボードは、運用指標を表示し、重要な資産の平均パッチ適用時間、CVEコンプライアンス、およびパッチKPIに関する総合的なパフォーマンス指標に関する洞察を提供することで、Genuine Parts Companyが運用効率を向上させることを可能にします。下図に示すダッシュボードでグローバルデータを運用することは、2つのアプローチのうちの2つ目でした。

ITオペレーション、ITセキュリティ、ITエグゼクティブチームに価値を提供するというDamian Apone氏の戦略的ニーズは、ESMがBigFix Insightsの上に分析レポートを構築することで結実しました。

分析ダッシュボードのウォークスルーでは、12ヶ月間のパッチ適用傾向と、より詳細な情報が示されている。特にApone氏は、脆弱性へのパッチ適用に関するGenuine Parts Companyのパフォーマンスをレンダリングするエグゼクティブ・ビューの価値について語っています。もう1つの利点は、IT運用チームがパッチKPIレポートに大きく依存していることです。Apone氏は、「現在では、未解決のパッチの平均日数、30日間にどれだけのパッチが適用されたか、パッチ適用までの平均時間などを把握しています。」ワークステーションであれサーバーであれ、個々のマシンに至るまでグローバルに把握できるようになりました。

ESM Technology Inc.について、Apone氏は次のように語っている。ESM Technology Inc.は私たちのビジネスを理解してくれています。特にBigFixに関しては、優先的なパートナーとして、また選択すべきパートナーとして推薦します。

Genuine Parts CompanyとESM Technology Inc.は共に、HCL BigFixを新たなレベルに引き上げました。

ESMの詳細については、esm-technology.com をご覧ください。このブログに関する情報は、ajs@esm-technology.com まで。

サイバーセキュリティの禅 - HCL BigFix と安心への道

2023/8/3 - 読み終える時間: 2 分

The Zen of Cybersecurity: BigFix and the Path to Peace of Mind の翻訳版です。

サイバーセキュリティの禅 - HCL BigFix と安心への道

2023年8月2日

著者: Jérôme Boulon / Founder & CEO at NeoVAD

安心。誰もがそれを望んでいる。特に、データ漏洩、ランサムウェア、サイバー脆弱性や悪用が、痛みを伴い、避けられないように見える事実である常時接続の世界では。

私には提案がある。その前に、少し説明させてください。

ITソリューションのディストリビューターとして、私たちNeoVADは、リセラー・パートナーとその顧客に最も魅力的な製品を提供するための努力を惜しみません。ユーザー・エクスペリエンス、サイバーセキュリティ、クラウドおよびデータセンター・ソフトウェアに重点を置いた製品ポートフォリオで、私たちの目標はユーザーの生活を簡素化することです。その目的は、最適なエクスペリエンスを提供し、長期にわたってパフォーマンスを分析し、安全で弾力性があり信頼性の高い基盤の上で制約のない作業環境を実現することです。

"シンプルにする "という言葉を拡大解釈させてください。

安定性と自由を両立させるには、世界が提供する真の複雑性に対処しながら、生活をシンプルにするソリューションが必要です。データ・セキュリティの分野ほど重要なものはない。サイバーセキュリティの脅威は、あらゆるタイプの企業にとって絶え間ない懸念事項であり、現実の世界では、システムのスキャン、脆弱性の追跡、パッチの実装、さまざまな環境、ユーザー、チーム間での対応の調整など、複雑で終わりのないサイクルが企業に課せられている。内部要件や規制要件への準拠を文書化することで、すべてを公式にすることは言うまでもない。

実際には、それは混乱しかねない。また、多くのアドホックな活動を管理しなければならないため、IT運用を合理化し、パフォーマンスを最適化するというビジネス・レベルに存在する非常に現実的なニーズが、日々のデータ・セキュリティのゴチャゴチャした現実と痛いほど衝突する可能性があります。

私たちは、私たちを頼りにしてくれるパートナーやエンド・カスタマーのために、生活をシンプルにする努力をしていると申し上げました。混沌とした雑木林を切り開き、サイバー脅威の世界に秩序を与えるための最も重要なツールのひとつが、HCL BigFix と呼ばれるものです。

BigFixによって私たちがパートナーやその顧客のために何ができるのか、そしてなぜ私たちがBigFixに完全に依存しているのか、少しお話しさせてください。大きなトピックですが、私が考える最も重要な3つのことに焦点を当てます。

ユニティーの力

まず、BigFixは1つのエージェントでさまざまな種類のOSやアプリケーションをカバーします。この事実だけでも、私たちにとっては非常に大きなことです。パッチ・チューズデーが到来したとき、すべてのパッチを遅滞なく、しかも単一の場所から、世界中に散らばるオペレーティング・システム、環境、アプリケーション、ハードウェア、およびデバイスの正真正銘の大混乱にデプロイすることができるのです。たった1つのエージェントがあれば、仮想的にリスクをカバーすることができ、その上、運用を非常にうまく拡張することができます。

オンプレミスのハードウェアだけでなく、モバイルユーザーやクラウド環境も含め、数千台のサーバーやエンドユーザーに迅速に展開し、シームレスに拡張できるこのパワーは、BigFixの大きな差別化要因です。

可視性の喜び

次に、可視性の問題です。BigFixは、環境全体、チーム全体、そして組織全体にわたって、これら活動を可視化します。BigFixは、さまざまなオペレーティング・システム、アプリケーション、デバイスが混在する異種分散環境を一元的に把握することができます。さらに、このプラットフォームの監視機能により、システムの健全性とパフォーマンスをリアルタイムで可視化できるため、ビジネスへの影響が出る前に問題を特定し、プロアクティブに対処することができます。このアプローチにより、ダウンタイムを最小限に抑え、パフォーマンスを最適化し、エンドユーザー・エクスペリエンスを向上させることができます。

自動化の価値

3つ目の質問である自動化について説明します。まず、データ・セキュリティにおける自動化の重要な価値は、脆弱性や悪用の可能性が発生してから、その脆弱性を特定して修正するまでの間隔を短縮できることです。この分野では、遅延が発生するたびに直面するリスクが高まる。タイムギャップを埋めることは、想像以上の価値がある。

さらに、効率という小さな問題もある。BigFixは、ソフトウェアのデプロイ、パッチ管理、設定変更など、ルーチンワークを自動化することで、手作業を大幅に削減し、ITチームはより戦略的な取り組みに集中することができます。

BigFixが自動化するもう一つのポイントは、コンプライアンス・ポリシーの実施です。また、コンプライアンス管理と規制評価を簡素化する監査およびレポート機能も備えています。

ターゲット:シンプルさ

NeoVADでは、提供する各製品の利点を強く意識しています。その理由のひとつは、営業チームの採用やトレーニング、リセラー・パートナーとの協働によるソリューションの教育、そして各パートナーとのチャネル構築など、多くの時間と費用を投資し、そのすべてを実現しているからです。

その結果、私たちはソリューション、ベンダー、リセラー・パートナー、そして顧客など、このエコシステムに関わるすべての人々と深く関わり、彼らの成功に深く投資しています。私たちは軽々しく選択することはありませんし、私たちが下す決断のひとつひとつは、実際の現場で厳しくテストされています。ですから、私たちにとって安心への道はBigFixなのです。

というのも、検討すべき機能、性能、ユースケースは何百とあり、その多くがあなたにも当てはまるからです。

しかし、私はシンプルであることを約束した。だから、これだけは言わせてほしい: もしあなたが安心感を求めているのなら、HCL BigFix は正しい方向への大きな一歩です。

HCL AppScan 新バージョン 10.3.0 でこれまでよりも多くの脆弱性を発見

2023/8/3 - 読み終える時間: 2 分

Find More Vulnerabilities Than Ever Before with the new HCL AppScan Version 10.3.0 の翻訳版です。

HCL AppScan 新バージョン 10.3.0 でこれまでよりも多くの脆弱性を発見

2023年8月2日

著者: Adam Cave / Product Marketing Manager, HCL AppScan

HCL AppScan は、HCL AppScan Standard、Enterprise、および Source の 3 つのオンプレミス ソフトウェア製品のバージョン 10.3.0 のリリースにより、加速されたイノベーション ロードマップを引き続き推進しています。 安全なアプリケーションの構築とソフトウェア サプライ チェーンの理解に重点を置いている組織は、さらに広範囲の脆弱性の対象範囲、ユーザー エクスペリエンスの向上、およびシークレット スキャンの追加による恩恵を受けることができます。 バージョン10.3.0。 は、3 つのプラットフォーム全体でこれらの機能強化と改善を活用したいと考えている新規および既存の顧客にすぐに採用されることが期待されます。

脆弱なサードパーティ製コンポーネントの検索

ソフトウェア開発の速いペースはサードパーティのコンポーネントとライブラリの使用に依存しているため、エンジニアはアプリケーション コードのすべての部分を最初から開発する必要がありません。 時間が経つにつれて、これらのコンポーネントを追跡すること、そして最も重要なことに、コンポーネントがコードベースに脆弱性をもたらしているかどうかを判断することがますます困難になります。 データ侵害を回避するには、すべてのサードパーティ コンポーネントをカタログ化し、どのコンポーネントに既知の脆弱性があるかを確認することが重要です。

脆弱なサードパーティ コンポーネントの検出機能は、HCL AppScan Standard と HCL AppScan Enterprise の両方のバージョン 10.3.0 の新機能で、フィンガープリントを使用して最もよく使用されているクライアント側およびサーバー側のテクノロジーを特定し、それらの脆弱性を報告します。 DAST (動的アプリケーション セキュリティ テスト) と脆弱なサードパーティ コンポーネントの検出を併用すると、より広範囲の脆弱性をカバーできるため、既知の脆弱性を持つライブラリを特定し、すべての DAST 結果と併せてそれらの発見結果を確認できます。

HCL AppScan ソースを使用したシークレットのスキャン

バージョン 10.3.0 にはシークレット スキャンが追加され、ソフトウェア サプライ チェーンのセキュリティがさらに前進しました。 HCL AppScan Source にある SAST (Static Application Security Testing) スキャン エンジンを使用することで、開発者やソフトウェア エンジニアが開発中に誤ってソース コード リポジトリに保存したシークレット、資格情報、社会保障番号、API キーなどを特定できるようになりました。 シークレットが意図的にファイルに埋め込まれたままになることはほとんどありませんが、シークレットは見落とされる可能性があり、悪意のあるハッカーがリポジトリにアクセスする機会を得る可能性があります。

OWASP API セキュリティ トップ 10 を 100% カバー

OWASP Foundation は、コミュニティ主導のオープンソース プロジェクトを主導し、アプリケーション セキュリティの研究と指導を行っています。 API セキュリティ トップ 10 リストは、アプリケーション プログラミング インターフェイス (API) の最も一般的な脆弱性とセキュリティ リスクに焦点を当てています。

HCL AppScan 10.3.0 は、認可、機密性の高いビジネス フローへの無制限のアクセス、サーバー側のリクエスト フォージェリなど、リストにある脆弱性とセキュリティ リスクを 100% カバーするようになりました。 これらの問題のうち 10 件中 9 件は、HCL AppScan Standard と Enterprise の両方の DAST で見つかります。 10 番目の問題は、HCL AppScan Enterprise の顧客向けの IAST (Interactive Application Security Testing) に関するものです。

ワークフローを容易にする直感的なダッシュボード

HCL AppScan は、四半期リリースごとに構成 UI (ユーザー インターフェイス) を継続的に改善し、あらゆるアクションのコンテキストを反映するように顧客エクスペリエンスを合理化します。 煩わしいツール バーは、ユーザーがスキャン ワークフローのどの位置にいるのか、次のステップに進むには何が必要なのかを反映する、わかりやすいスキャン アクション ボタンに置き換えられました。 バージョン 10.3.0 では、ユーザーがテスト ポリシーと増分スキャンを操作し、可視化する方法の改善に特別な注意が払われています。

さらなる言語サポート、自動化、コンプライアンスレポート

HCL AppScan は、HCL AppScan Source、HCL AppScan 360°、HCL AppScan on Cloud を含むすべての製品で共通の SAST エンジンを使用します。 これにより、3 つのプラットフォームすべてで新しい言語と機能拡張をより迅速に導入できるようになります。 バージョン 10.3.0 のリリースでは、HCL AppScan ソースに Rust の言語サポートが追加され、Java と Ruby の両方のスキャンのサポートが強化されました。

お客様は、ワークフローを文書化して他のエンジニアが従うべき例を提供するなど、プロセスを自動化するさらなる方法を常に探しています。 HCL AppScan Source では、バージョン 10.3.0 でコマンド ライン インターフェイスが改善され、Podman サポートの追加や Jenkins と Azure による自動化の改善など、自動化が容易になりました。

HCL AppScan Enterprise は、NIST (国立標準技術研究所) の最新ガイドラインである SP 800-53A Rev. 5 をサポートするために、コンプライアンス レポートも改善しました。NIST は、組織内のセキュリティとプライバシーの管理を評価するための方法論と手順を提供します。

業界をリードする HCLSoftware のアプリケーション セキュリティ テスト プラットフォームとサービスのスイートについて詳しくご覧ください。 または、今すぐバージョン 10.3.0 を試すためのデモについてお問い合わせください。