HCL BigFix: 100%安全なコンピュータ: サイバーリスクに関する経営管理に関する FOCUS

2022/11/10 - 読み終える時間: 3 分

The 100% Secure Computers: FOCUS on Business Management of Cyber Risk の翻訳版です。

HCL BigFix: 100%安全なコンピュータ: サイバーリスクに関する経営管理に関する FOCUS

2022年11月7日

著者: Robert Leong / Senior Director and Head of Product Management

対象者 サイバーセキュリティの専門家、CEO/ビジネスユニットのリーダー、SecOps.

休日になると、いつもある家族の動きが繰り返されることをご存知でしょうか。例えば、休日の集まりに医者がいれば、必ず医学的な質問をされます。私はサイバーセキュリティに携わっているので、どんな質問を受けるか想像してみてください。そう、私はいつもサイバーセキュリティの質問をされるのです。もしかしたら、あなたにも同じことが起こるかもしれません。

ある休日の集まりで、成功したビジネスマンである家族が私に尋ねました。「ロバート、自分の会社がハッキングされないか心配なんだ。最も安全なコンピュータは何?私はこう答えました。「最も安全なコンピューター?ユタ州のローガンに行って、そこの埋立地に埋まっている Apple Lisa コンピュータを引き取ることだ。100%安全なコンピュータは、電源を切って地中深く埋められたものだけだからね」。皆で笑った後、ビジネスパーソンとしてビジネス上の判断でサイバーリスクを減らすことがいかに難しいかを話し合いました。その結果、彼の組織でサイバーリスクを明らかに減らすには、どのような戦略が有効かという話になりました。この会話は、彼や他の人々が直面している問題についての分析を呼び起こしました。どうすれば、リーダーはサイバーリスクを管理するためのビジネス上の意思決定を行うことができるのか?

では、分析してみましょう。私の家族は、自分たちの組織がハッキングされるかもしれないと心配していました。ハッキングされると、明らかな損害以外に何が起こるでしょうか?ハッキングされたとき、誰もサイバーセキュリティ技術の数やコスト、肩書きに「サイバーセキュリティ」を持つ人の数であなたを評価しようとはしません。あなたが導入しているツールやプロセスの正当性に基づいて、厳しく判断されるでしょう。明確に論理的で防御可能な、バランスの取れたアプローチを示す戦略とフレームワークが必要です。では、具体的にどのようにすれば、正当化可能でバランスのとれたサイバーリスク戦略を構築できるのでしょうか。

まず、問題点について説明する必要があります。サイバーセキュリティの状況を見渡すと、ベンダーと防衛側の両方が、ある能力や性能を達成するためにツールやプロセスを導入していることが大部分を占めています。ここで、優れた標準である CIS、特に CIS Control 7 「継続的脆弱性管理」を見てみましょう。CIS コントロール 7、つまり継続的な脆弱性管理は、組織に以下を要求しています。

- 7.1 脆弱性管理プロセスを確立し、維持する

- 7.2 改善プロセスの確立と維持

- 7.3 自動化されたオペレーティングシステムのパッチ管理の実施

- 7.4. 自動化されたアプリケーションのパッチ管理を行う

- 7.5. 内部企業資産の自動脆弱性スキャンの実施

- 7.6. 外部に公開された企業資産の自動脆弱性スキャンを実施する

- 7.7. 検出された脆弱性を修正する

この管理策は、組織が脆弱性管理機能を論理的に実装し、攻撃の試み中に敵対者に悪用されないようにするための指針として、非常に優れた役割を果たします。このコントロールが議論していないことに注意してください。CISの管理策7やその他の管理策の実施によるサイバーリスクの低減をどのように評価しますか。成功をどのように定義し、どのようにそれを測定するのでしょうか。

この問題は、サイバーセキュリティの旅路における次の段階、すなわち測定と証明の段階に進むためのものです。CIS のようなフレームワークは、サイバーセキュリティの分野で素晴らしいスタートを切るために必要な体制やガイドラインを整える上で、非常に有効な手段です。これらのフレームワークは、ステークホルダーに対して正当化できるレベルを持つために必要なものを教えてくれます。しかし、重要なのは、CISのようなものを導入した後、それを理解する前に侵害が発生することを最も避けなければならないことです。"私のサイバーセキュリティはうまく機能しているのか?"その答えは、多くの場合、"NO!"なのです。

私たちが望むのは、侵害される前に、正当で測定可能な効果的でバランスの取れた管理ができているかどうかを把握し、インシデントが発生する前にサイバーセキュリティツールとプロセスにおいて修正措置を講じる機会を持つことです。ですから、私たちは、CIS(およびその他の優れたモデルやフレームワーク)に従うべきではないと言っているのではなく、次のステップを踏み出す必要があると言っているのです。

さて、あなたがCEOだとします。自分に問いかけてみてください。「サイバーリスクを管理するために、私はどんなビジネスツールを使っているだろうか?もしあなたの答えが、「うーん、何も思いつかない」なら、ぜひ読み進めてください。私たちは、今、サイバーリスク管理の責任を問われている相当数のCEOにインタビューしてきました。問題は、その中で「良い方法がある」と言った人すらいないことです。

これは、ビジネス上の意思決定と、サイバーセキュリティとビジネスの遂行との間のバランスを見つけることに関する基礎的な原則を作成する機会を提供するものです。ビジネスとセキュリティの間には、明らかに動的な緊張関係があります。一例を挙げましょう。今朝、ビデオ会議に参加しようとしたら、ノートパソコンから「パスワードを再入力してから、携帯電話で多要素認証を行う必要があります」と言われました。あらら。携帯は1階にあるので、1階から探し出してロックを解除し(やばい!電池が切れそう!)、プラグを差し込んでから、携帯に指紋をつけた。そのせいで電話に2分ほど遅れてしまった。そう、ビジネスを成功させることと、優れたサイバーセキュリティの間には、摩擦があるのです。

さて、サイバーセキュリティとビジネスのバランスをどのようにとるか、その戦略に戻りましょう。その際、それが組織全体にとって有効かどうか、また従業員、規制当局、投資家、株主などの利害関係者の目から見て正当なものかどうかを測定・分析できるようにします。

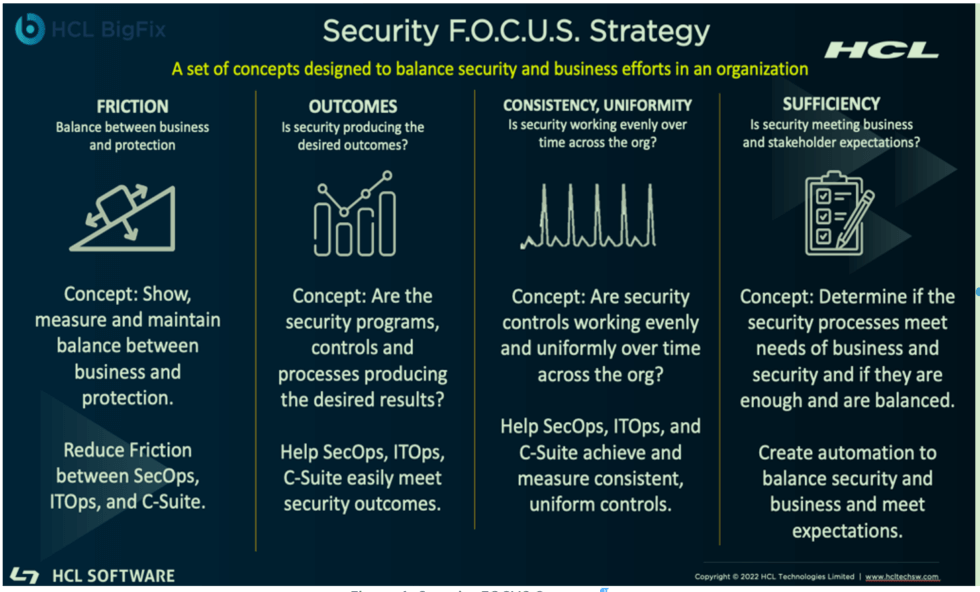

私たちは、今後のサイバーセキュリティへの取り組み方を分析するために、4つの基本的な概念を定義しました。これらをSecurity F.O.C.U.S.のコンセプトと呼んでいます。

BigFixでは、ビジネスとサイバーセキュリティの間に存在する動的な緊張について考え、解決する方法を与えてくれるため、サイバーセキュリティ製品を設計する際にこれらの概念を使用して基本原則を設定しています。この原則は、セキュリティとビジネスを管理する主要なステークホルダーが、両者を結びつける共通言語を持つために役立つものであるため、ここで共有することにしました。この原則は、皆さんにとっても価値があると思います。

FOCUS の概念を使用して、組織がサイバーセキュリティについてどのように戦略を立てるかを導くことで、ビジネスとセキュリティのニーズのバランスを同時に取る制御を見つけ出し、実施することができるようになります。さらに、SecOps や ITOps のような高度に技術的なチームが、CEO、ビジネスユニットのリーダー、デバイス所有者のような非技術的なステークホルダーと実りある議論や戦略セッションを行うことができるようになるのです。

これはブログなので、FOCUSの各コンセプトを簡単に定義して、終わりにしたいと思います。それぞれはそれぞれのブログで紹介する価値がありますが、とりあえずは以下の内容を参考にしてください。

F = Friction(摩擦):ビジネスと保護のバランス

-

このコンセプトは、ビジネスとサイバーセキュリティの保護とのバランスを示し、測定し、維持することです。どの程度の摩擦が存在するのか?摩擦が大きすぎて、ビジネスの速度が低下していませんか?面倒な要素よりも利点の方が勝っていますか?それを測定し、バランスが取れていることを確認する方法はありますか?

-

また、サイバーセキュリティに関わる主要なステークホルダー間の摩擦を減らすことも目標です。具体的には、各ステークホルダーがそれぞれのミッションを追求する中で、セキュリティ管理者、IT管理者、Cスイート、デバイス所有者間の摩擦を減らすことが挙げられます。

O = Outcomes(成果):望ましいサイバーセキュリティの成果を得ていますか?

-

このコンセプトは、セキュリティ・プログラム、ツール、およびプロセスが、望ましいセキュリティとビジネスの成果を生み出しているかどうかを定義し、測定し、管理することです。サイバーリスクを定量的に低減できているか?どうやって知っているのですか?どのように測定しているのですか?

-

また、SecOps、ITOps、C-Suite、デバイスオーナーが共にセキュリティ成果を容易に目標設定し達成できるようにし、それが起きたことを測定し証明できるようにすることが目標である。

C, U = Consistency and Uniformity(一貫性と均一性):サイバーセキュリティは、組織全体で長期間にわたって均等に機能していますか?

-

この概念は、これらの特性を示すべきシステム全体にサイバーセキュリティを適用している場合に適用されます。例えば、何千台もの同じラップトップがある場合、これらのラップトップ全体のサイバーセキュリティ評価は一様で、似ていて、多様性に欠けるものでしょうか?評価は一貫しており、時間の経過とともに変化していないでしょうか?特定のデバイスや担当者が「コンプライアンス違反」を繰り返していないか?これを知ることで、介入が必要な問題箇所を発見することができます。

-

また、SecOps、ITOps、C-Suite、デバイス所有者などの関係者が、全体として一貫性のある、均一な経験を達成できるようにすることが目標です。

S = Sufficiency(十分性):セキュリティはビジネスとステークホルダーの期待に応えていますか?

-

このコンセプトは、セキュリティプロセスがビジネスANDサイバーセキュリティのニーズを満たし、十分であるか、バランスが取れているかを判断することです。サイバーセキュリティの成果が得られているというだけでは十分ではありません。サイバーリスクが全体として許容できるレベルにあると言えるほど、適切な場所で十分な成果を得ているのでしょうか?組織ごとにリスクに対する許容度は異なるので、その点も考慮する必要があります。ある組織にとって十分であっても、すべての組織にとって十分ではありません。

-

また、期待に応えるために十分なセキュリティを確保し、保護とビジネスのバランスをとるための自動化とプロセスを構築することが目標です。利害関係者がサイバーセキュリティとビジネスにおける目標を達成するために必要なものを十分に確保すること。 以上、Security FOCUSのコンセプトの概要を簡単にご紹介しました。ITOps、SecOps、C-Suite、およびDevice Ownersを統合し、連携させるソリューションをリリースしているため、これらのコンセプトが当社の製品全体に反映されていることがおわかりいただけると思います。このレベルの戦略的思考は、サイバーセキュリティ能力の存在を示すチェックリストから、サイバーリスクの実用的なビジネス管理へと私たち全員を移行させるのに役立つでしょう。

BigFixの詳細については、www.BigFix.com をご覧いただくか、お問い合わせください。

HCL BigFix CyberFOCUS Analytics 1.0 のプリビュー

2022/11/10 - 読み終える時間: 2 分

Preview of BigFix CyberFOCUS Analytics 1.0 の翻訳版です。

HCL BigFix CyberFOCUS Analytics 1.0 のプリビュー

2022年11月7日

著者: Robert Leong / Senior Director and Head of Product Management

HCLは、BigFix Remediate、BigFix Lifecycle、BigFix Compliance向けのBigFix CyberFOCUS Analytics 1.0のプレビュー版を提供することをお知らせします。

BigFix CyberFOCUS Analyticsはどのような問題を対象にしていますか?

BigFix CyberFOCUS Analyticsソリューションは、SecOps、ITOps、C-Suiteが交わる大きな未解決の問題に影響を与えるように設計されています。

- CEOはサイバーリスクを管理する責任がありますが、ビジネス上の意思決定を行うことでどのようにそれを行うのでしょうか?

- SecOpsは組織を狙う新たな脅威について常に学んでいますが、脅威を阻止するためにITOpsと連携することは困難です。

- ITOpsはSecOpsが優先順位をたくさん持っていることを知っていますが、現状を簡単に分析したり、進捗を追跡したり、SecOpsと提携したりすることはできません。

BigFix CyberFOCUS Analyticsとは何ですか?

SecOpsとITOpsがチームを組んで、より効率的に脆弱性を修正できるようにするものです。

BigFix CyberFOCUS Analyticsソリューションは、BigFix脆弱性修正ソリューションに組み込まれた統一された分析セットで、BigFix独自の情報やデータ(セキュリティパッチが適用されたかどうか、パッチコンテンツがあるかどうかなど)を脅威情報と組み合わせ、敵対する脅威からプロアクティブに保護する際に、SecOpsとITOpsが協力し連携する新しい方法を提供するものです。これは、BigFixだけが知っている情報に基づいて、時間的緊急性の高い脅威に対する質問に答えることで、SecOpsとITOpsが両チーム間の摩擦を減らすことができるように設計されています。

例えば、CyberFOCUS AnalyticsのCVE Remediation Simulatorは、ある脅威に対してパッチを適用するために「Critical」とされるCVE群を修正する際の労力に対して、どのCVEが最も価値が高く、ビジネス上の損失が最小になるかを教えてくれます。 これは、SecOpsとITOpsが敵対的な脅威に対するゲームプランでチームを組むのに役立ちます。

これは、SecOpsとITOps、そしてCEOがチームを組んで、ビジネス上の意思決定に基づくサイバーリスクを管理するための方法です。

BigFix CyberFOCUS Analyticsソリューションは、SecOpsとITOpsが協力して、収益フローと運用の回復力を維持し、CEOと取締役会が定義した保護のためのサイバーリスク許容範囲内に収まるようにすることも可能にします。また、保護レベル合意書も提供します。

- ビジネスゴールとサイバーリスクを関連付け、悪用可能な脆弱性のエクスポージャーの時間に基づいて測定します。

- 修正プロセスとBigFixの自動化によって制御可能なツールとプロセスに基づいています。

- 自動化された高品質なメトリクスと分析を提供し、トレンドの把握が可能です。

BigFix CyberFOCUS Analyticsは何で構成されていますか?

3つの新しい分析セットで構成されています。

-

Advanced Persistent Threat CVE Analyzerは、BigFixがCVEにパッチを適用したかどうかに基づいて、MITRE ATT&CKグループが使用することが知られているCVEへの優先的なエクスポージャを確認します。CVE Remediation Simulatorは、脆弱性攻撃表面の変化を即時にリアルタイムで「もしも」の事態を分析し、最小限の努力で最大の保護力を持つ修復を処方することができます。

-

CISA KEVs Exposure Analyzerは、CISAのKnown Exploited Vulnerabilities CatalogのCVEsに対する優先エクスポージャを、BigFixによるCVEsのパッチ適用有無に基づいて確認し、お客様の環境とCISAの指示するCVEsの期限およびその期限に対するパフォーマンスを比較し、エクスポージャされたデバイス数およびデバイスの脆弱性密度に関する情報を提供し、当該CVEsについて必要なBigFixパッチコンテンツとパッチ適用済みデバイスを相互に関連付けします。

-

Protection Level Agreement Analyzerは、悪用可能な脆弱性のエクスポージャーの時間を短縮するための測定可能なサイバーリスクコントロールポイントに対するパフォーマンスを確認し、ビジネスゴールと明確にリンクさせます。 BigFix CyberFOCUS Analyticsはどのように入手できますか? BigFix CyberFOCUS Analyticsソリューションは、BigFix Remediate、BigFix Lifecycle、BigFix Complianceのエンタイトルメントをお持ちのすべてのお客様が利用でき、2022年12月に一般提供される予定です。

詳細情報を入手するにはどうすればよいですか?

詳しくは、https://www.hcltechsw.com/bigfix/products/cyberfocus をご覧ください。

エンドポイント管理をセキュリティの視点で見る:攻撃の前に、最大の脅威からあらゆるエンドポイントを保護する

2022/11/9 - 読み終える時間: 2 分

エンドポイント管理をセキュリティの視点で見る:攻撃の前に、最大の脅威からあらゆるエンドポイントを保護する

2022年11月7日

著者: Dan Wolff / Director of Solutions and Product Marketing for BigFix

最近、あることにお気づきかもしれません。

長年にわたり、ランサムウェア や APT(Advanced persistent threat) グループは、パッチ不足を主な攻撃経路として利用してきました。グローバルな脅威の担い手や悪意のある国家活動がますます高度化するにつれ、政府や企業に対して、特にエンドポイントにおけるサイバー衛生に気を配るよう、これまで以上にプレッシャーがかかるようになっています。米国ホワイトハウスと米国サイバーセキュリティ・インフラストラクチャ・セキュリティ局 による最近の通達は、適切かつ積極的な対応の好例であり、これにより連邦政府機関は、攻撃が活発な既知の脆弱性にパッチを当てることが義務付けられるようになりました。

企業のセキュリティチームは、この件に関してすべて把握しています。何が問題で何をすべきかを報告するのは良い仕事ですが、一般に、最後の1マイルである「修正」までは手が回らないものです。長い間IT運用の領域であったBigFixは、OSやソフトウェアに関係なく、すべてのエンドポイントにパッチを適用し、コンプライアンスを確保するための信頼できるソリューションとして、このラスト・マイルを担ってきました。これは、BigFixの歴史であり、深い伝統であり、世界中で1億台以上のエンドポイントを管理しているという名声でもあります。

最近、CEOたちは、セキュリティの文脈を無視してパッチを適用することは無駄であり、単なる雑用に過ぎないということに気付きつつあります。さらに、パッチはサービスを中断させ、時には不良パッチがシステムを破壊することさえあり、アップタイムとサービス提供の責任を負う運用チームは頭を悩ませています。

不足しているのは、セキュリティのコンテキストと混乱を最小化する能力を組み合わせることです。

この2年間で、BigFIxは最高のエンドポイント管理機能を提供するだけでなく、顧客によって、企業があらゆるコンピューティングデバイスのセキュリティ脆弱性を特定し、優先順位をつけ、修正することを支援するという緊急かつ未開発のビジネスに乗り出しました。

11月8日、HCL BigFixチームは、当社の歴史上最も革新的なセキュリティ関連機能を発表しました。ITオペレーションとセキュリティに携わる人なら誰でも知りたくなるような新製品と画期的な機能をご紹介します。

ご紹介するのは以下の通りです。

BigFix CyberFOCUS Analytics

ITオペレーションを強化し、企業を保護します。BigFix CyberFOCUS AnalyticsはBigFixの新機能で、一つのコンソールでグローバルなデスクトップ、モバイル、データセンター、クラウド、IoT環境において、重要な脆弱性をリアルタイムで発見、優先順位付け、パッチ適用し、サイバーセキュリティ上のリスクを軽減します。IT運用チームは、資産の重要度、CVEの重要度、アクティブな脅威(将来)、希望するパッチレベル、合意した組織のサービスレベルに対する標準への準拠を組み合わせた一連のベースラインである保護レベル協定を定義し管理できるようになります。 この機能を説明する 3分間のビデオ をご覧ください。

詳細はRobert Leongのブログ、BigFix CyberFOCUS Analytics 1.0 のプレビュー をご覧ください。

BigFix on Cloud

インフラ不要でBigFixのパワーを手に入れよう! BigFix on Cloudは、BigFixのエンドポイント管理のパワーとHCLのグローバルなクラウドベースのマネージドサービスを組み合わせ、価値実現までの時間を短縮し、資本コストを低減します。BigFix on Cloudはホスト型のエンドポイント管理ソリューションであり、高価なインフラを排除しながら、導入の迅速化と管理の複雑性の軽減を実現します。他のクラウドベースのソリューションとは異なり、BigFix on Cloudでは、HCLの世界クラスのグローバルサービスデリバリーチームがバックアップすることで、セキュリティおよびIT運用チームがあらゆるエンドポイントを管理し、脆弱性を迅速に修正することができます。詳細については、こちら をご覧ください。

BigFix Known Exploited Vulnerability Content Pack (BigFix既知の脆弱性コンテンツパック)

既知の悪用された脆弱性ダッシュボードのための燃料! BIGFIXのKnown Exploited Vulnerability Acceleration Packを利用することで、早急な対応が必要な脆弱性に優先順位をつけたいIT運用チームや、Binding Operational Directive 22-01 (CISA KEV)の遵守が求められる連邦機関や請負業者は、サイロを排除して修復までの時間を短縮することが可能になりました。 ?これらのチームは、CISAによって特定された重要な脆弱性の特定、優先順位付け、および(近日中に)修正をオールインワンのソリューションで行うことができるというメリットを得ることができます。詳細については、弊社までお問い合わせください。

私たちは、この機能を市場に投入できることを嬉しく思っていますし、お客様からの初期の反応も素晴らしいものでした。運用チームにとっては、特定のパッチを適用すれば、サービスの中断を最小限に抑えながら攻撃対象領域を縮小できることを示すツールとコンテキストを提供することができます。

BigFixプロダクト・マネージメント・ディレクターのRobert Leongと私が詳細を説明する、発表時のウェビナー をご覧ください。

詳細については、bigfix.com にアクセスし、コンタクトをリクエスト していただければ、製品スペシャリストがすぐにお返事いたします。

HCL BigFix: OpenSSL V3 の新たな脆弱性が悪用される

2022/11/8 - 読み終える時間: 2 分

New OpenSSL V3 Vulnerabilities are Exploitable の翻訳版です。

OpenSSL V3 の新たな脆弱性が悪用される

2022年11月1日

著者: Rhonda Studnick Kaiser / Director - Customer Experience BigFix

(このブログは、随時追加情報を更新していきます)

OpenSSLプロジェクトは、OpenSSLソフトウェアのバージョン3.0.7より前のバージョンに存在する脆弱性の詳細を発表しました。 これらのセキュリティ脆弱性に対応するため、OpenSSL Version 3.0.7をリリースしました。OpenSSLは、インターネット上での安全な通信を可能にするSSLおよびTLSプロトコルを実装したオープンソースの中核的なライブラリです。LinuxおよびMac OS Venturaを含む一部のOS、Node.js 18および19に影響を及ぼします。

本脆弱性について

この脆弱性の影響を受けるBigFix製品はありません。 OpenSSLプロジェクトは、当初、この脆弱性をクリティカル(Critical)と報告していましたが、その後、OpenSSLの最新のアドバイザリーにより、ハイ(High)に格下げされました。 また、OpenSSLのV3.0以前のバージョンには影響を与えないことを表明しています。

この脆弱性は、以下のような影響を与えることが知られています。

- Linux オペレーティングシステム、および Ubuntu や macOS Ventura などの一部のバージョン

- コンテナおよびコンテナイメージ

- JavaScriptランタイムのNode.js 18.xおよび19.x

- OpenSSL V3.0以上を組み込んだC/C++開発者が開発したコード

BigFixユーザーへの推奨対処法

-

OpenSSL の最新情報を https://www.openssl.org/news/vulnerabilities.html で確認する。

-

OpenSSL V3.0以降を搭載した脆弱性のあるシステムの特定

a. インベントリスキャンを実施する(BigFixインベントリシグネチャは開発中です)

a-i. シグネチャが公開されたら、BigFixフォーラムを参照してください。

a-ii. OpenSSLのバージョンについて、他のスキャンソフトウェアやツールの情報源を確認する(https://github.com/NCSC-NL/OpenSSL-2022/tree/main/scanning)。

-

潜在的な侵入や攻撃を防ぐために、できるだけ早くOpenSSLをV3.0.7にアップグレードしてください。

a. BigFixチームは、本脆弱性に対応したベンダーのフィックスレットを迅速に公開する予定です。

b. BigFixフォーラムでは、コンテンツリリースのアナウンスを行い、BigFixフォーラムのリンク先では、BigFixの全体的な対応についてお知らせします。

-

最新の情報はBig Forumでご確認ください。https://forum.bigfix.com/t/openssl-3-vulnerabilities-2022-11-01/43303

サイバーセキュリティの最新動向とは?

2022/10/28 - 読み終える時間: 2 分

What Are the Current Trends in Cyber Security? の翻訳版です。

サイバーセキュリティの最新動向とは?

2022年10月21日

著者: HCL Software / A division of HCL Technologies (HCL)

デジタル革命の出現により、企業、組織、政府は日常業務をコンピュータ化されたシステムで行うようになりました。データ漏洩、ランサムウェア、ハッキングのニュースが当たり前になるにつれ、継続的な技術の進歩により、サイバーセキュリティのトレンドにも同様の変化が起こるでしょう。

インターネットを安全にするための闘いは常に終わりがありませんが、変化は今より速く起こっています。企業は、業務を遂行するためにテクノロジーへの投資を続けています。リモートワークをサポートし、顧客体験を向上させ、収益を上げるために、現在、ITネットワークに多くの技術を追加していますが、これが新たな脆弱性につながる可能性があります。

サイバーセキュリティの新たなトレンド

過去20年間、組織はサイバーセキュリティへの取り組みを強化してきました。その理由は理解できます。コストのかかるデータ漏洩から致命的な悪意ある攻撃まで、企業はサイバー犯罪の複雑化に対応しようと躍起になっているのです。ここでは、2022年のサイバーセキュリティのトレンドを紹介します。

自動車ハッキングの台頭

自動車ハッキングの台頭は、来るべき未来、つまり2022年に見られる可能性のあるサイバーセキュリティの大きなトレンドの1つです。今日の自動車には、エアバッグ、クルーズコントロール、ドアロック、高度運転支援システムなどの領域で、ドライバーの円滑な操作を制御にする自動化ソフトウェアが搭載されています。これらの自動車は、BluetoothやWi-Fiを使用して接続するため、いくつかのセキュリティ上の欠陥やハッカーの脅威にさらされています。2022年、自動運転車の普及に伴い、自動運転車の制御やマイクを使った会話の盗聴の試みが増加する可能性があります。また、自律走行車や自動運転車は、さらに複雑なプロセスを使用するため、サイバーセキュリティの厳重な予防措置が必要になります。

人工知能(AI)の可能性

サイバーセキュリティにおける現在のトレンドの中で、人工知能は実に重要な役割を担っています。

あらゆる商業分野にAIが導入され、機械学習と組み合わされたこの技術は、サイバーセキュリティを大きく変えました。自動化されたセキュリティシステム、自然言語処理、顔検出、自律的な脅威の検出は、AIから大きな恩恵を受けています。しかし、最近のデータセキュリティの仕組みを利用した巧妙なマルウェアや攻撃も生み出されています。AI機能を備えた脅威検知システムは、新たな攻撃を予測し、データ侵害があった場合にユーザーに警告を発することができます。

多要素認証の進化

認証システムに様々な形で本人証明を行った後、多要素認証を利用するユーザーは、ウェブサイトやアプリケーションにアクセスすることができます。多くの人は、多要素認証は完全に安全だと考えていますが、マイクロソフトなどの企業は現在、セキュリティ上の懸念が高いため、SMSや音声による認証技術の活用をやめるよう顧客に助言しています。

SMS認証は暗号化されていないテキストメッセージですが、専門家は他にセキュリティの選択肢がない場合はSMS認証を活用することを勧めています。オンラインバンキングは、効果の低い多要素認証技術を使用するリスクが最も高く、ほとんどの場合、SMS認証で行われます。

サイバーセキュリティの専門家は、脆弱性スキャンの助けを借りて、アカウントへの不正アクセスのリスクを最小限に抑えるために、認証にハードウェアセキュリティキーを推奨するようになってきています。HCL AppScan CodeSweepは、迅速かつシンプルで、プラットフォームに適したプログラムを必要とする初心者やプロの開発者向けに設計されたセキュリティツールです。

組織のリアルタイムデータ監視への投資

リアルタイムデータ監視は、サイバー攻撃から組織のITシステムを守るために、最も頻繁に使用されるクラウドベースの技術です。

ITとセキュリティの専門家は、リアルタイム・データ・モニタリングによってデータ侵害に迅速に対応することができ、金銭的損失の可能性を低くすることができます。また、長期間にわたってデータを追跡し、カタログ化することで、システムやアプリケーションの異常な挙動を発見しやすくなります。

国家主導のサイバー戦争

西側と東側の大国が優位性を確立するための競争は止まらないでしょう。攻撃はまれであるにもかかわらず、米国とイランや中国のハッカーの対立は頻繁に世界のヘッドラインを飾り、選挙などのイベントに大きな影響を与える。さらに、今年は70以上の選挙が行われると予想されており、この時期に犯罪行為が増加することになる。2022年のサイバーセキュリティの動向は、政治的な秘密やビジネス上の秘密、注目度の高いデータ侵害が主流になると考えられます。

アイデンティティ・システムの保護

アイデンティティ管理システムは、常に攻撃を受けています。今日の攻撃者は、システムにアクセスし、目的を達成するために、頻繁にクレデンシャルの悪用を行います。例えば、SolarWinds社のハッキング事件では、攻撃者はサプライヤーの特権アクセスを通じてターゲットネットワークに侵入しています。

ガートナー によると、ID脅威の検知と対応(ITDR)は、IDシステムを保護するために使用される手順とツールのグループである。今後、より包括的なソリューションが登場することでしょう。

クラウドサービスに対する攻撃

物理的なインフラに依存せず、インターネット接続を介してソフトウェアプログラムやデータストレージなどのサービスにアクセスできるクラウドベースのコンピューティングサービスは、近年、企業の間で普及している。この技術を採用することで、運用コストの削減や効果の向上など、さまざまなメリットがあります。

HCL BigFix エンドポイントプロテクションプラットフォームは、IT運用チームに継続的コンプライアンスとインテリジェントオートメーションの力を与え、100近いOSバージョンを管理し、管理プロセスの合理化、ツールの統合、運用コストの削減を可能にします。

エンドポイントの限られた部分をカバーする複雑なツールとは異なり、BigFixの統一アーキテクチャは、オフィス、自宅、クラウドを問わず、すべてのサーバ、デスクトップ、モバイルデバイスを効果的に管理し、コンプライアンスを確保することが可能です。

このようなシステムを選択することは、企業にとって非常に有利ですが、サイバー攻撃にもさらされています。攻撃者は、これらのシステムが正しく設定または保守されていない場合、システムのセキュリティ上の欠陥を悪用して機密データにアクセスする可能性が高くなります。多くの企業がクラウドサービスを利用して、遠隔地の従業員の業務を可能にしているため、これは非常に重要なことなのです。

まとめ

2022年には、これらのサイバーセキュリティのトレンドに対応して、組織がセキュリティ対策を強化する必要性が高い。また、クラウドベースのサービスから新しいIoTガジェットまで、テクノロジーの状況は急速に変化しており、企業や個人はサイバーセキュリティへの取り組み方を見直す必要に迫られている。

インフラ・セキュリティは、実質的にあらゆる組織にとって重要な要素になりつつあるため、今からサイバーセキュリティの学習を始め、明日の権威となることが賢明でしょう。さらに、サイバーセキュリティのスキルと経験を持つ IT 産業の専門家は、一般的にトップクラスの給与を稼いでいます。

RBI サイバーセキュリティフレームワークの導入に BigFix を活用

2022/10/28 - 読み終える時間: ~1 分

Use BigFix to implement RBI Cybersecurity Framework の翻訳版です。

RBI サイバーセキュリティフレームワークの導入に BigFix を活用

2022年10月26日

著者: I-Lung Kao / Product Manager 共著: Cyril Englert / Solution Architect

インド準備銀行(RBI)は、インドのすべての商業銀行が、増大するセキュリティの脅威に効果的に対処するためのポリシーと手順を積極的に確立し、技術を導入できるよう、サイバーセキュリティ・フレームワークを発行しました。 ISO 27001やCIS Security Controlsなどの他のセキュリティフレームワークと同様に、RBIサイバーセキュリティフレームワークは、セキュリティ管理の実施を指定する一連の要件を定義しています。

BigFixは、多くの金融機関がセキュリティフレームワークの導入やセキュリティ規制の遵守のために活用している強力なソリューションです。デバイスのインベントリ、セキュアな構成、未承認ソフトウェアの防止、パッチ管理などの多くのRBI要件は、BigFixを活用することで効果的に満たすことができます。

RBIのコンプライアンスをサポートするBigFixの主な機能は以下のとおりです。

- デスクトップ、ラップトップ、サーバー、ATM、モバイルデバイスなど、さまざまな種類のデバイスを効果的に管理することができます

- ハードウェアとソフトウェアの両方について、最新の資産目録を維持する

- あらゆるエンドポイントへのソフトウェアやアプリケーションのインストールを集中的に管理する

- パッチのリリースとCISAなどの組織からの推奨を継続的に監視する

- オペレーティングシステム(新旧)、データベース、アプリケーション、ミドルウェアにパッチを適用する(対応ソフトウェアを参照)

- すべてのカテゴリのエンドポイントに対してセキュリティ設定ポリシーを作成し、継続的に実施する

- ワイプやロックなどのモバイルデバイスのリモート管理

BigFixエンドポイント管理ソリューションは、Windows、UNIX、Linux、macOS、iOS、macOSを実行する多くの種類のエンドポイントに対して、ライフサイクル、コンプライアンス、インベントリ管理のための包括的な機能一式を提供します。HCL BigFixは、あらゆるエンドポイントを管理し、セキュリティを確保することができます。

BigFixの詳細については、www.BigFix.com をご覧いただくか、弊社までお問い合わせください。

ユーザーがエンドポイント管理のリーダーとして HCL BigFix を指名するその優れた点

2022/10/21 - 読み終える時間: 3 分

Users Name BigFix a Leader in Endpoint Management; Blows Away the Competition の翻訳版です。

ユーザーがエンドポイント管理のリーダーとして HCL BigFix を指名するその優れた点

2022年10月17日

著者: Sana Nair / Product Marketing Manager 共著: Cyril Englert / Solution Architect

G2.comは、200万人以上の実際のユーザーがITソフトウェアをレビューし、選択する、IT製品の主要なピアレビューサイトです。HCL BigFixは、7つのカテゴリのうち6つで優れた点があり、エンドポイント管理分野のリーダーに選ばれました。

G2 Grid for Endpoint Management Softwareでは、BigFixはLeaderクアドラントに位置し、レビュアーはBigFixをMicrosoft SCCM、Ivanti、Manage Engineよりも優れていると評価しています。HCL BigFixは、競合のManage EngineやMicrosoft SCCMと比較して、使いやすさ、セットアップの容易さ、管理の容易さ、サポートの質、ビジネスにおけるベストパートナーなどの要件で優れています。

BigFixは、以下の評価を獲得しました。

リーダー・エンタープライズ 2022年秋

Enterprise GridR レポートのLeader象限に含まれる製品は、G2ユーザーから高い評価を得ており、満足度や市場での存在感も高いスコアとなっています。

お客様の声

「BigFixはセットアップとインストールが簡単です。このため、エンドポイント管理作業が楽になり、実際の資産とシミュレーションされた資産を管理できるようになりました。また、トレーニングや知識の伝達も非常に簡単なので、大きな利点があります。また、データセキュリティとガバナンスが素晴らしく、組織内のさまざまなサイバー攻撃を制御しています」。

ベストサポート・エンタープライズ

Relationship Indexの「Highest Quality of Support」製品が、同カテゴリーで最高の「Quality of Support」評価を獲得しました。

お客様の声

「モバイル、タブレット、PC、クラウドなど、すべてのデバイスのエンドポイントの問題を解決するためにBigFixを使用しています。WindowsとLinuxのすべてのシステムにパッチを適用することができ、セキュリティ・システムは完璧で安定しています。全体として、このツールのおかげで、本番環境でのエンドポイント管理を簡素化することができました」。

リーダー 2022年秋

リレーションシップインデックスで「最高品質のサポート」製品が、カテゴリーで最高の「サポートの品質」評価を獲得しました。

お客様の声

「エンドポイント管理プラットフォームの代表格といえば、HCLのBigFixです。設定や導入がシンプル。コンプライアンス、配布、パッチ適用、レポーティングの機能を集約している。この製品はさまざまなシナリオに対応できるため、エンドポイントに関する問題を迅速に解決し、セキュリティアップデートを効率よく展開することができました」。

ユーザーからの評価

GridR ReportのLeader象限に含まれる製品は、G2ユーザーから高い評価を得ており、満足度や市場での存在感も高いスコアとなっています。Users Love Usバッジは、平均評価4.0つ星以上のレビューを20件集めると獲得できます。

お客様の声

「BigFixのすべての機能は優れており、素晴らしい働きをしてくれます。パッチ管理、インベントリ管理は非常に優れており、優れたエンドポイントセキュリティ管理を提供してくれます。また、価格も適切に設定されており、追加料金もありません。サポートはどこにも引けを取らず、非常にユーザーフレンドリーで反応が良く、24時間365日体制でサポートしてくれます」。

リーダー アジア太平洋地域 2022年秋

Asia Pacific Regional GridR レポートのLeader象限に含まれる製品は、G2ユーザーから高い評価を得ており、満足度と市場での存在感において高いスコアを獲得しています。

お客様の声

「HCL BigFixは、マルウェアやフィッシング攻撃に対する最も効果的なファイアウォールを備えており、データのセキュリティを常に有効に保つことができます。HCL BigFixの最大の特徴は、最新かつ高度な脅威に対してシステムとメールクライアントを安全に保つために、製品の継続的なアップデートを提供していることです。また、疑いのあるメールに対する隔離機能も非常に有効で、そのメールが関連性のあるものかどうかを時間内に判断するのに役立っています」。

BigFixの詳細については、www.BigFix.com 、当社の顧客紹介ページ、または、お問い合わせください。

HCL BigFix: 10月は「サイバーセキュリティ意識向上月間」です

2022/10/7 - 読み終える時間: ~1 分

October is Cybersecurity Awareness Month! の翻訳版です。

HCL BigFix: 10月は「サイバーセキュリティ意識向上月間」です

2022年10月4日

著者: Cyril Englert / Solution Architect

2004年、アメリカ合衆国大統領と議会は、10月をサイバーセキュリティ意識向上月間とすることを宣言しました。 以来、毎年10月を「全米サイバーセキュリティ意識向上月間」として、企業や消費者に向けてインターネットセキュリティやサイバーセキュリティ対策の重要性を呼びかけています。 Cybersecurity and Infrastructure Security Agency (CISA) と National Cybersecurity Alliance (NCA) は、今年のキャンペーンテーマとして「See Yourself in Cyber」を発表し、サイバーセキュリティは一見複雑そうに見えても、最終的には本当に大切なのは人なのだということを示しました。 そして、誰もが取るべき主要なアクションを強調しました。

ソフトウェアのアップデート オペレーティング・システムや市販のアプリケーションは、特に既知の脆弱性を修正するパッチが適用されている場合は、迅速に更新する必要があります。 パッチの適用、ソフトウェア・アップデートのインストール、および脆弱性の修正は、BigFixが最も得意とするところです。

強力なパスワードの使用。長く、ユニークで、ランダムに生成されるパスワードを使用する BigFixは、パスワードの複雑性と変更頻度を保証するパスワードポリシーにより、継続的なコンプライアンスを確保します。

多要素認証の有効化 オンラインアカウントを保護したり、重要なシステムにアクセスするためには、パスワード以上のものが必要です。多要素認証を有効にすると、辞書攻撃によるハッキングの可能性を大幅に軽減できます。 幸い、BigFixは2ファクタ認証などのログオンポリシーが一貫して適用されていることを確認することができます。

クリックする前に考える フィッシングの認識と報告:リンクが少し変に見えたら、クリックする前に考えてみてください。それは、機密情報の取得やマルウェアのインストール、ウイルス感染の試みである可能性があります。フィッシングは、防ぐのが最も難しい攻撃ベクトルの1つであり、ハッカーが機密情報やシステムにアクセスするために好んで使用する方法です。そのため、BigFixは疑わしいリンクのクリックを止めることはできませんが、ダウンロードされたウイルスやマルウェアを検出できるよう、アンチウイルス・エージェントを稼働させておくことができます。

以上、サイバー攻撃を防ぐためのいくつかの方法を紹介しましたが、HCL BigFixチームは、IT組織がセキュリティを向上させるためにできる、さらにいくつかのアクションを提案しています。

アンチウィルス・エージェントとセキュリティ・エージェントを常に稼働させる それらのエージェントが稼働し続けなければ、システムを保護することはできません。BigFix Client Manager for Endpoint Protectionは、Symantec、McAfee、Trend Micro、Sophos、Microsoftなど様々なベンダーのアンチウイルスやアンチマルウェアをリアルタイムに可視化し、一元管理することが可能です。BigFixは、マルウェアやウイルス対策が常に有効であるように、セキュリティ・クライアントを実行し続けることができます。

発見された脆弱性はできるだけ早く修正する セキュリティ・オペレーション・チームは定期的にネットワーク全体の脆弱性スキャンを実行していますが、スキャン後の修正プロセスには、脆弱性の調査や利用可能な修正プログラムとの関連付け、ITオペレーションとの修正調整などに時間がかかるため、数週間から数ヶ月かかる場合があります。BigFixは、脆弱性の調査と関連付けにかかる時間を短縮し、脆弱性を修正することができます。

コンフィギュレーションドリフトを排除する 設定のドリフト(既知の良好なベースラインや業界標準のベンチマークからシステムやアプリケーションを変更すること)は、組織をサイバー攻撃に対して脆弱な状態に陥らせます。多くの場合、設定のドリフトは、管理者やソフトウェア・プログラムがコンピュータの構成設定を変更した結果として発生します。BigFixは、変更された設定を望ましい状態に戻すことで、継続的なコンプライアンスを確保することができます。

サイバー攻撃はどのように発生し、何が原因で発生するのか、もっと知識を深めましょう。サイバーセキュリティ意識向上月間には、エンドポイントのセキュリティを向上させるために行動を起こしましょう!