2021年4月6日、BigFix と Tenable は、セキュリティと IT オペレーションの間のギャップを解消

2021/4/7 - 読み終える時間: 4 分

On April 6th, BigFix and Tenable Crushed the Gap Between Security and IT Operations の翻訳版です。

2021年4月6日、BigFix と Tenable は、セキュリティと IT オペレーションの間のギャップを解消

2021年4月6日

著者: Dan Wolff / Director of Product Management and Marketing for BigFix

本記事は、HCL BigFix 製品管理および製品マーケティング担当ディレクター、Dan Wolff によるものです。

皆さん、問題が発生しています! 検出された企業の脆弱性の約3分の1は、1年経っても未解決のままであり、4分の1は一度も修正されていません (*1) 。このため、企業のネットワークは、外部からの悪意のある攻撃や、内部の脅威にさらされています。

脆弱性の修復ギャップは世界共通の課題です。

なぜこのようなことが起こるのでしょうか。なぜ企業はこの問題に効果的に対処できないのでしょうか?いくつかの理由が思い浮かびます。

-

報告される脆弱性の数が非常に多いこと。大規模な組織では、常時、数万件の脆弱性が報告されています。登るのが大変な山です。

-

優先順位付けのスキームの欠如。この問題に対処する一般的な方法は、どの脆弱性が最も緊急性が高いかを判断し、それらを最初に処理することです。しかし、効果的な優先順位付けのための選択肢が限られているため、言うは易く行うは難しです。

-

パッチを当てることで、システムが破壊されたり、混乱したりする可能性があります。ビジネスに不可欠なサービスの所有者に、パッチ適用のためにサーバを停止しなければならないと伝えることを想像してみてください。また、エンドユーザはシステムを再起動する必要があります。復旧作業にも支障をきたす可能性があります。

-

ITオペレーション (パッチ適用) は通常、別のチームが担当します。脆弱性スキャナーを使用しているセキュリティチームは、通常、ITオペレーションとは別個に運営されており、異なる言語を使用し、異なる目標を持っています。

-

適切なエンドポイントで適切なソフトウェアに適切なパッチを見つけるのは難しい:ソフトウェア、OS、場所などを整合させるために必要な相関関係は簡単ではなく、エラーが発生しやすい。

-

...だけでなく、リソースの制約もあります。ビジネス要件を実行するのに十分な人材がいない。期間です。

脆弱性の修復ギャップは大惨事を引き起こす可能性があります。

2017年の夏、トップ3の信用格付け企業のセキュリティチームは、パッチが適用されていない、誤った設定のサーバーがあることに気づきました。優先順位をつけて対処していなかったため、パッチの適用に2ヶ月間のギャップが生じ、143Mの顧客記録 (米国市民の40%) が流出しました。その結果、C-Suite全員が解雇され、14億ドルの修復費用と13億ドルの消費者請求の解決費用が計上されました。

なぜこれほど難しいのか?

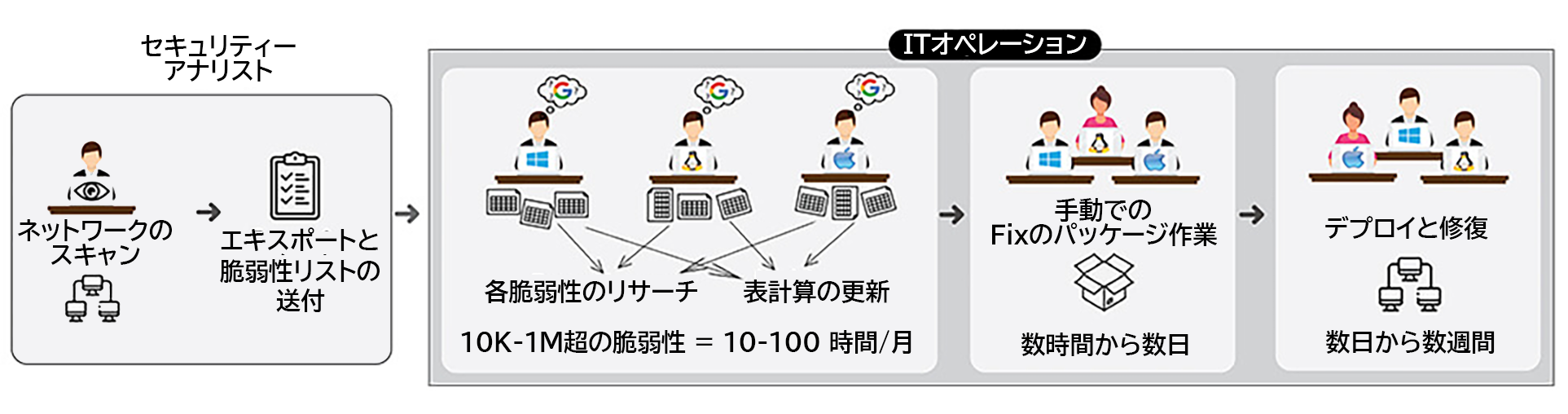

通常、熟練したITオペレーションやセキュリティの専門家は、それぞれの脆弱性に対する適切な改善策を調べるのに少なくとも2〜3分を費やします。何百、何千もの可能性がある場合、それはフルタイムの仕事になります。

これは実際にはどのような意味を持つのでしょうか。実行中の脆弱性が1,000件ある組織では、利用可能な修正策を調査し、適切な資産に関連付けるために、スキャンサイクルごとに最大50人時間を費やすことになります。

4月6日、HCL BigFix は Insights for Vulnerability Remediation を発表しました。

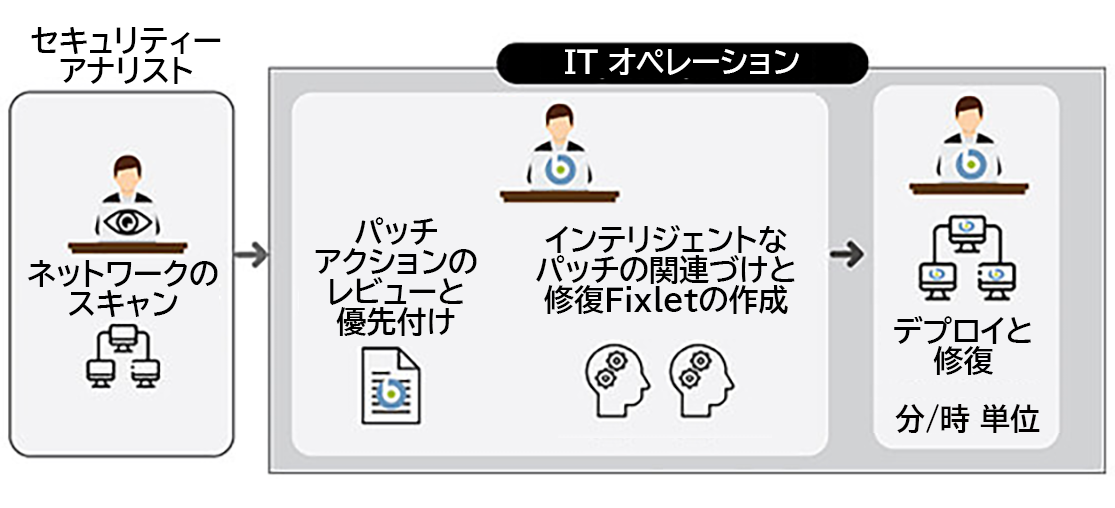

BigFix Insights for Vulnerability Remediation は、BigFix Lifecycle と BigFix Compliance に含まれるアプリケーションです。この新技術は、Tenable.sc などと統合することで、脆弱性是正のギャップを解消し、セキュリティチームと運用チームを連携させ、企業の攻撃対象をこれまで以上に迅速に劇的に削減します。

BigFix Insights for Vulnerability Remediation は、Tenable 社の Vulnerability Priority Rating (VPR) を活用しています。VPR は、Tenable 社が収集した脆弱性データとサードパーティの脆弱性・脅威データを組み合わせ、独自のデータサイエンス・アルゴリズムを用いて、近い将来に悪用される可能性が高い上位3%の脆弱性に顧客を絞り込みます。

BigFix Insights for Vulnerability Remediation は、以下の 4つの相関エンジンにより、脆弱性の修正プロセスを自動化します。

-

エンドポイント ID を Tenable 社のエンドポイントIDと相関させる。

-

発見された脆弱性を Fixlet に相関させる

-

置き換えられた (最新の) 修復方法を特定して割り当てる

-

BigFix のエンドポイントと最新の Fixlet を相関させる

BigFix Insights for Vulnerability Remediation により、1,000件の脆弱性を持つ組織は、手動プロセスを自動化し、エラーや関連する再作業を減らすことで、2時間以内に再修正できるようになりました。現在、このIT組織は修正プログラムを迅速に実施し、監査人や経営陣の利害関係者に対してコンプライアンスを効果的に証明することができます。BigFix Insights for Vulnerability Remediation により、ITセキュリティ・チームとITオペレーション・チームが効果的に連携して、Tenable 社が発見した脆弱性を迅速に修正することが可能になり、CIOやCISOに業務上および組織上の大きな価値を提供することができます。その価値は以下によって実現されます。

- インテリジェントな自動化により、セキュリティチームとオペレーションチームを連携させる。

- セキュリティ脆弱性の修正にかかる時間を1桁短縮。

- 企業のセキュリティリスクの低減。

これらすべてが、エージェントの追加やパフォーマンスへの影響なしに実現されます。さらに、BigFix は 12種類以上の OS と 90種類以上のバリエーションを持つお客様の環境全体をカバーします。

最後に

従来の脆弱性管理プロセスでは、クラウド、モバイル、Web、IoT、OT などの資産を含む今日の複雑なIT環境には対応できません。従来の脆弱性管理プロセスでは、最も重要なこと、つまりギャップを見つけたらすぐに修正することができません。今こそ、会話を変える時です。

HCL BigFix はそのお手伝いをします。

詳細はこちら

- BigFix Insights for Vulnerability Remediation の詳細: https://www.hcltechsw.com/wps/portal/products/bigfix/ivr-home

- Tenable社のサイトはこちら: https://www.tenable.com/hcl

- BigFix のお問い合わせ

*1: Persistent Vulnerabilities, Their Causes and the Path Forward, Tenable Research, June 2020.