BigFix でパッチコンプライアンスを維持して危機を回避する

2020/9/24 - 読み終える時間: 2 分

Avoid a Crisis, Stay in Patch Compliance with BigFix ! の翻訳版です。

BigFix でパッチコンプライアンスを維持して危機を回避する

2020年9月23日

著者: Ben Dixon / HCL

9月18日に DHS が CVE-2020-1472 を対象とした緊急指令を発表したとき、多くの人々の注目を集めました - DHS が各機関に脆弱性のあるシステムへのパッチ適用を要求したのではなく、パッチ適用までの道のりが非常に短い(96 時間未満)ということです。実際、この脆弱性は1ヶ月以上前に発見され、マイクロソフトは 8月11日にパッチをリリースしました。では、なぜ 1ヶ月後に指令が出され、なぜエンドポイントがすでに CVE に対応していなかったのでしょうか?なぜなら、何ヶ月も、場合によっては何年もパッチが適用されないままになっているエンドポイントはたくさんあるからです(平均は 200日程度)。

脆弱性のスキャン

ステップ 1 は、明白なものです:環境の脆弱性をスキャンし、脆弱性スキャナの結果に注意を払います。ほとんどの組織では、何らかのスキャナを採用しているので、スキャンを実行して結果を分析してください。しかし、スキャンはある時点で実行されるため、スキャン後に何が起こるかわからないということを覚えておいてください(毎月スキャンすると、CVE 2020-1472 のような脆弱性を見逃してしまうかもしれません!)。この問題を克服する方法について、もう少し詳しく説明します。

防衛の詳細

ステップ 2 は、おそらくかなり明白なことだと思いますが、仕事を確実にこなすために、複数のツールを持っていると良いこともあります。一見同じことをするように見えるツールを2つ持っていても何も問題はありませんが、それが異なる方法で行われている場合は特にそうです。例えば、月に一度は脆弱性スキャンを実行し、週に一度はパッチコンプライアンススキャンを実行するとします。いくつかの例外を除いては、ほとんど同じものを探していることになります。市場に出回っているすべてのセキュリティツールを購入する必要はありませんが、冗長性があることは悪いことではありません。

脆弱性への処方箋

これは簡単そうに見えても、実際には私たちを悩ませるものであり、CVE-2020-1472 に関する問題の核心をついています。DHS が CVE に準拠しているのであれば、適用されるすべてのエンドポイントにパッチが適用されていれば、DHS がこの指令を出すことはなかったでしょう。そして、これはセキュリティパッチであれ、設定項目であれ、何度もそうなっているようです。Microsoft や RedHat のようなベンダーがパッチを出してきたら、私たちはできるだけ早くパッチを適用する必要がありますが、その理由は次のとおりです:ソフトウェアベンダーは常に自社の欠陥を見つけられるわけではありません。そのため、パッチがリリースされたときには、すでに既知の脆弱性であり、脆弱性の説明も含まれており、しばしばエクスプロイトの説明も含まれていることがあります。それは、駐車したガレージで新車の鍵を失くしたようなものです。泥棒がしなければならないことは、フォブをクリックして少し歩き回り、車が「ここにいるよ!」と反応するのを聞くことです。

プロセス、変更管理、メンテナンスウィンドウなどがありますので、パッチを当てればいいという単純なものではありません。しかし、私たちはすでに知っている脆弱性を修復するために、より良い仕事をする必要があります。そして、一度脆弱性を修正したら、その脆弱性が修正された状態を維持するための仕組みが必要です。

では、手元にある脆弱性を確認し、脆弱性に対応し、その後も環境のコンプライアンスを維持するためには、他に何ができるでしょうか?

ツールセットに BigFix を追加する

そこで登場するのが BigFix です。BigFix は、IT セキュリティ・マネージャに脆弱性の継続的な可視性を提供し、IT オペレーション・チームが脆弱性に対応するために必要なツールを提供するセキュリティ・プラットフォームです。これにより、BigFix は、企業レベルだけでなく、すべてのエンドポイントで継続的なコンプライアンスを維持する能力を提供します。

BigFix は、パッチがインストールされているかどうかをチェックするだけでなく、脆弱性が存在するかどうかをチェックします。大規模な組織にパッチを適用するためにツールを使用したことがある人なら、すべてのパッチが最初から適用されるわけではないことを知っているでしょう。また、コンピュータの再起動が保留されている場合にパッチがインストールされない場合や、パッチがインストールされているように見えても実際にはインストールが成功していない場合もあります。BigFix を追加すると、パッチを展開するだけでなく、展開メカニズムの背後で脆弱性が本当に修正されたかどうかをチェックできます。

可視性のギャップに対処する

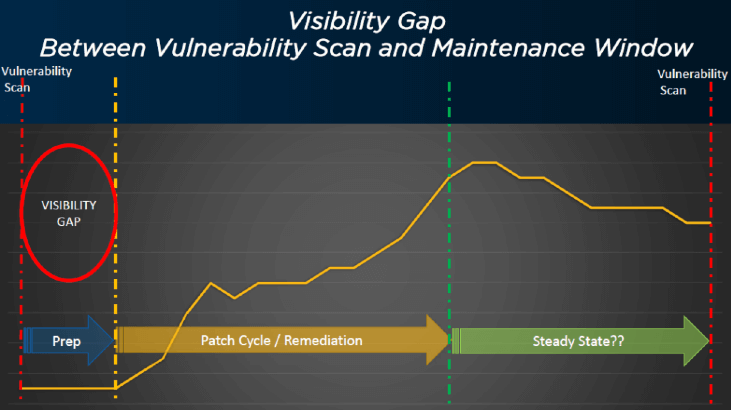

脆弱性対策の世界では、いくつかの可視性のギャップがあります。最初のものは、先ほども触れたように、脆弱性スキャンの直後に発生します。スキャン時に存在していた脆弱性を知ることはできますが、スキャンは時間のスナップショットであるため、その後に起こることは何もありません。

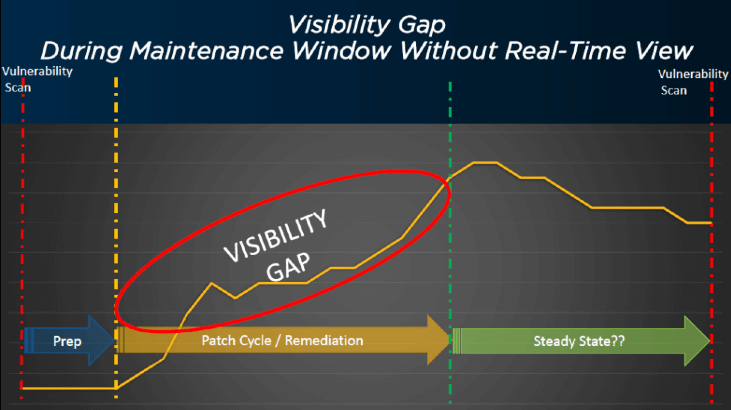

2番目の可視性のギャップは、運用チームが修復プロセスを実行している間に発生します。例えば、金曜日の夜にパッチ適用を開始し、日曜日の朝までにプロセスを完了させるとします。この間は目の前の仕事を達成することに集中し、進捗状況を評価するためにレポートを実行するために継続的に停止することはありません。

従来のポイント・イン・タイムのスキャン・ツールとは異なり、BigFix は、管理されているエンドポイント上でバックグラウンドで継続的に実行され、パッチを適用する際にステータスをレポートするスマート・エージェントに依存しています。BigFix は、メンテナンスウィンドウが終わるのを待ってレポートを実行し、どのような結果が得られたかを確認する必要はありません。

BigFix はまた、失敗したパッチを自動的に再試行したり、再起動が保留されているかどうかをチェックするパッチを適用するためにパッチサイクルの途中で再起動したりと、パッチ適用を細かく制御する機能も持っています。このようにして、BigFix は、何が起こっているのかを確認できるようにすることで、この可視性のギャップを埋め、改善プロセスの責任者を維持できます。

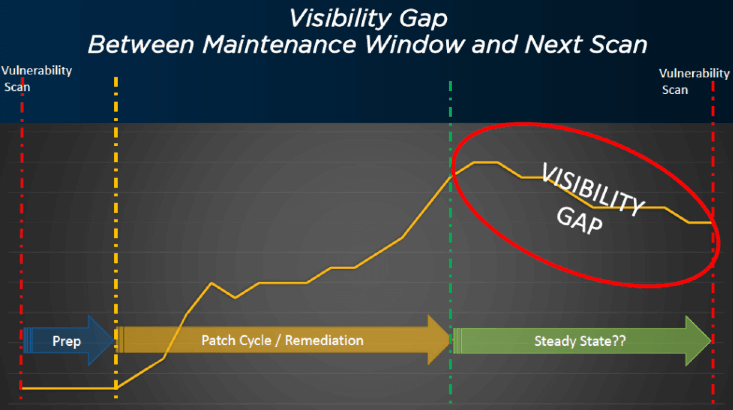

3番目の可視性のギャップは、メンテナンス・ウィンドウの終了から次の脆弱性スキャンまでの間に発生します。この間、通常、次回まで組織がコンプライアンスを維持するための仕組みはありません。これは、エンドポイントが非準拠になる原因となるようなことが起こるからです。ソフトウェアをインストールしたり、アプリケーションの設定を変更したり、設定項目を操作したりすることもあります。しかし、エンドユーザへの通知を行うか、次のメンテナンス・ウィンドウまで待つ以外には、通常、脆弱性に対処するメカニズムはありません。

BigFix は、パッチ、設定項目、あるいはソフトウェアやアプリケーションの設定であっても、あなたが行った設定を強制する機能を持っています。エージェントは管理されているエンドポイントのバックグラウンドで動作するため、変更したくない設定を自動的に自律的に強制できます。そのため、誰かが想定外の設定を変更した場合でも、BigFix はそれを元に戻して変更します。誰かが必要なソフトウェアをアンインストールした場合は、BigFix が再インストールします。また、エンドポイントに何かが起きて、すでにパッチを当てているかもしれない脆弱性が再導入された場合、BigFix はその脆弱性が存在することを警告します。エンドポイントに再びパッチが適用されるようになった場合、BigFix を使ってパッチを再適用できます。あるいは、次のメンテナンス・ウィンドウや別の適切な時期まで待つこともできます。しかし、ここで重要なのは、あなたはそのことを知っているということです。次にスキャンしてレポートを実行したときに、驚くことはありません。BigFix があれば、それがわかるのです。

BigFix の動作

では、CVE-2020-1472をもう一度見て、この問題やその他の脆弱性の問題を BigFix がどのように解決できたかを見てみましょう。先に述べたように、これはDHSに対する攻撃ではありません。BigFix が環境にインストールされていれば、いつでも脆弱性を明確に把握できます。この情報がわかれば、BigFix やお好みのパッチ展開ツールを使って、脆弱性を修正するためのパッチをインストールして行動を起こすことができます。修正の進捗状況をリアルタイムで一目で確認できるため、プロセスの責任者としての役割を果たすことができます。また、パッチが配布されて適用された後は、修正された構成を強制的に適用できるので、環境をそのままにしておくことができます。やり直しや後戻りはありません。

エンドポイント管理ツールが機能しているように見える環境でも、先に説明した可視性のギャップを発見した場合でも、BigFix がツールセットに追加して、正しいセキュリティ姿勢を維持するのに役立つものを見てみませんか。可視性、レスポンス、およびエンフォースメント - コンプライアンスの姿勢を強化するための3つの優れたツール。環境に変更を加えるのはあなただけだからです。 BigFix の詳細については BigFix の Web ページをご覧ください。